انواع روش های بکاپ گیری از جیمیل برای کاربران معمولی و حرفه ای

جیمیل سرویس ایمیلی است که تقریبا این روزها ۱۵ ساله شده است. اگر شما از ابتدای ورود این سرویس به بازار نت، از آن استفاده کرده اید مطمئنم که سراغ هیچ سرویس ایمیلی دیگری نرفته اید و از سوی دیگر، چندین سال همراهی با جیمیل یعنی این که شما مقدار زیادی از محتوایی را که هر روز با آن سر و کار داشته اید را در داخل جیمیل جاسازی کرده اید. خب اگر یک فرد بیزینسی باشید قطعا اطلاعات مهمی در اکانت جیمیل شما با مشتریان یا شرکا رد و بدل شده است.

حتی اگر یک کاربر معمولی باشید نیز احتمالا با افراد زیادی سر و کار داشته اید و عکس و موزیک و فایل های مختلفی را ارسال و دریافت کرده اید. البته برای بسیاری از افراد مهم است که این اطلاعات را هرگز از دست ندهند به همین خاطر بکاپ گیری از جیمیل یک کار عالی است.

ابزار بکاپ گیری از جیمیل چیست؟

شیوه های مختلفی برای بکاپ گیری از جیمیل وجود دارد که کاربران از آن استفاده می کنند. گوگل یک آرشیو از محتویات جیمیل ایجاد می کند و به کمک Google Takeout به شما اجازه می دهد که از این سرویس خود بکاپ گیری کنید.

نکته مهم این جاست که، نباید به هر ابزاری برای بکاپ گیری از جیمیل اعتماد کرد چرا که ممکن است اطلاعات شما دزدیده شود و نمی توان آن را پای تقدیر نوشت!

پس بهترین کار این است که از خود سرویس گوگل یعنی Google Takeout برای بکاپ گیری از جیمیل استفاده کنیم.

نیازمندی های اولیه برای بکاپ گیری از جیمیل

برای بکاپ گیری از جیمیل نیاز به چیزهای زیادی ندارید مگر این که:

- به یک سیستم ویندوزی ( پی سی یا لپ تاپ ) یا مک دسترسی داشته باشید

- سیستم شما مقدار زیادی حافظه داشته باشد

- به اینترنت دسترسی داشته باشید و سیستم را بدان متصل کنید

و البته کمی صبور باشید چرا که بکاپ گرفتن از جیمیل بسته به میزان دیتای شما ممکن است مدتی زیاد طول بکشد.

شیوه بکاپ گرفتن از جیمیل

برای بکاپ گرفتن از جیمیل لازم است که ابتدا وارد Google Takeout شوید. برای این منظور می توانید این نام را در گوگل سرچ کنید و به لینک آن هدایت شوید یا این که آدرس https://takeout.google.com را در مرورگر بنویسید و اینتر را بزنید یا این که اینجا را کلیک کنید تا مستقیما وارد شوید.

وقتی که وارد این سایت می شوید، در حقیقت به شما گفته می شود که می توانید از هر کدام از سرویس های گوگل که بخواهید، بکاپ گیری کنید. در این میان، انواع سرویس های گوگل را مشاهده می کنید. برای بکاپ گیری از جیمیل mail را انتخاب کنید و فقط تیک آن را نگه دارید و بقیه تیک های سایر سرویس ها را که به طور پیش فرض انتخاب شده پاک کنید.

نکته: توجه کنید که می توانید در کنار جیمیل از سایر سرویس ها نیز بکاپ گیری کنید..

زمانی که سرویس مورد نظر خود را انتخاب کردید روی next step کلیک کنید.

وقتی که روی دکمه ” گام بعدی ” کلیک کردید، وارد گام دوم می شوید که در آن باید اطلاعاتی را در مورد بکاپ خود وارد کنید. مثلا مشخص کنید که می خواهید بکاپ شما از چه نوع فایلی باشد ( که معمولا فایل فشرده zip یکی از بهترین انتخاب هاست).

همچنین می توانید فضای آرشیوی خود را مشخص کنید و بگویید که چقدر باشد ( به طور پیش فرض ۲ گیگابایت است و شما می توانید تا ۵۰ گیگابایت انتخاب کنید )

اگر بخواهید همین حالا، یک بکاپ کلی بگیرید باید از بخش Export type، گزینه One-time archive را انتخاب کنید. اما اگر می خواهید به طور محدود دانلود کنید و با زمان بندی، در طول چند ماه بکاپ گیری کنید می توانید از گزینه Scheduled exports every 2 months for a year استفاده کنید. انتخاب این گزینه بدین معنی است که هر دو ماه یک بار، یک بکاپ از یک سال برای شما ارائه می شود.

در نهایت روی دکمه آبی در پایین و سمت راست به نام create archive کلیک کنید. البته نا گفته نماند که اگر شما جیمیل تان هم اکنون فعال باشد و یک تب از مرورگر، شامل این سرویس باشد این امر مستقیما رخ می دهد. اما اگر وارد جیمیل نشده اید در ابتدا باید اطلاعات اکانت جیمیل خود را وارد کنید.

بعد از این که روی این گزینه کلیک کردید باید مدتی را منتظر باشید تا بکاپ گیری انجام شود.

نکته مهم: شما می توانید لینک آرشیوی از ایمیل های خود را ایمیل کنید یا این که، این اطلاعات را روی سرویس های ابری مثل OneDrive, Dropbox, Google Drive دانلود کنید.

روش های دیگر برای بکاپ گیری از جیمیل

برای بکاپ گیری از جیمیل ابزار خود گوگل که در بالا به آن پرداختیم یک روش عالی است که در دسترس همه است اما سرویس های دیگری نیز وجود دارند که این امر را ساده تر می کنند.

روش هایی که به طور اتوماتیک، این کار را برای شما انجام می دهند هم عالی هستند. این روش ها شامل مواردی می شوند که نیاز دارید ابتدا از یک کلاینت دسکتاپ نظیر Microsoft Outlook یا Thunderbird iOS و یا Apple Mail استفاده کنید.

برای این مثالی که قصد آموزشش را داریم ما از Outlook استفاده کرده ایم. اگر کلاینت دسکتاپ شما متفاوت از این باشد روالی هم که برای تنظیمات بکار گرفته می شود متفاوت خواهد بود. پس بهتر است با هم روی اوتلوک کار کنیم.

برای این که از این شیوه اتوماتیک با کلاینت های دسکتاپ استفاده کنید لازم است که ابتدا تنظیماتی را در جیمیل انجام دهید:

روشن کردن IMAP در جیمیل برای بکاپ گیری از جیمیل

برای شروع کار لازم است که این قابلیت را در جیمیل فعال کنیم. برای فعال کردن:

- وارد اکانت جیمیل خود شوید

- از سمت راست و بالا، روی آیکون چرخ دنده مبین تنظیمات یا ستینگ کلیک کنید

- در این قسمت روی Settings کلیک کنید تا صفحه تنظیمات برای تان گشوده شود

- در ادامه تب های مختلفی می بینید پس روی گزینه Forwarding and POP/IMAP کلیک کنید

اگر در این قسمت IMAP فعال نباشد روی گزینه Enable IMAP کلیک کند تا انتخاب شود

در گام بعدی لازم است که میزان امنیت و سیکوریتی سرویس خود را تنظیم کنید تا گوگل امکان بکاپ گیری را به راحتی برای تان فراهم کند. پس وارد آدرس https://myaccount.google.com/ شوید. با ورود به این آدرس صفحه My Account را مشاهده می کنید.

در این قسمت گزینه های مختلفی وجود دارد که Apps with account access یکی از آن هاست. برای انتخاب بهتر است که این گزینه را در نظر داشته باشید و با کلیک بر آن وارد مرحله بعدی شوید. با کلیک بر این گزینه صفحه Sign-in & security نمایش داده می شود. در این صفحه انقدر به پایین اسکرول کنید تا به گزینه Allow less secure apps برسید.

همانطور که در بالا می بینید، یک تاگل وجود دارد که باید آن را بکشید تا روشن شود. با این کار، به گوگل اجازه می دهید تا به کلاینت مورد نظر دسترسی داشته باشد و عملیات بکاپ گیری از جیمیل را با این سرویس تکمیل کند.

تا به این جا تنظیمات مربوط به گوگل را انجام دادیم.

اما در گام بعدی باید تنظیمات مربوط به کلاینت دسکتاپ را انجام دهیم.

تنظیمات کلاینت دسکتاپ برای بکاپ گیری از جیمیل

در این مرحله باید کلاینت دسکتاپ خود را تنظیم کنید و پیکر بندی آن را انجام دهید. برای این آموزش باید اطلاعات جیمیل خود را وارد کنید.

اما این موضوع برای سرویس های مختلف کمی متفاوت است.

برای MS-Outlook:

بر روی File کلی کنید. وقتی که وارد صفحه Account Information شدید، روی دکمه Add Account کلیک کنید.

در صفحه بعدی اطلاعات جیمیل خود را باید وارد کنید. بدین منظور نام کاربری و پسورد را وارد کرده و بعد Connect را بزنید. با این کار صفحه زیر نمایش داده می شود:

روی OK کلیک کنید تا این ارتباط به خوبی شکل گیرد.

بعد از این کار کمی صبر کنید تا در اوتلوک و در جیمیل ایمیلی با عنوان Microsoft Outlook Test Message دریافت کنید.

از این نقطه به جلو، پیام های ارسال شده به آدرس Gmail شما نیز به MS Outlook ارسال می شود. حتی اگر دسترسی به حساب Gmail خود را از دست دادید، هنوز می توانید پیام های Gmail خود را از طریق Outlook مشاهده کنید. اگر بخواهید یک پیام را از حساب Gmail خود حذف کنید، به یاد داشته باشید، از صندوق ورودی Outlook خود نیز حذف خواهد شد.

در حقیقت این شیوه به شما کمک می کند که ایمیل هایی که دارید را در دو جا ذخیره کنید که اگر اکانت جیمیل شما غیر قابل دسترس شد، بتوانید آن را از اوتلوک پیگیری کنید. این ابزار مثل یک شیوه بکاپ گیری روی سرویس کلودی می باشد.

اما در کنار این شیوه ها روش های دیگری نیز وجود دارد که به شما کمک می کند تا بتوانید موفق به بکاپ گیری از جیمل شوید. برای بکاپ گرفتن از جیمیل از نرم افزارهای دیگر نیز می توان استفاده کرد که چند تا از امن ترین آن ها را در ادامه معرفی خواهیم کرد

بکاپ گرفتن از جیمیل با کمک نرم افزارهای کاربردی

در ادامه با لیستی از نرم افزارها آشنا می شوید که امکان ذخیره کردن و بکاپ گرفتن از اکانت جیمیل را فراهم می کنند. لینک ورود به هر کدام از این نرم افزارها را در انتهای معرفی آن قرار داده ایم:

بکاپ گیری از جیمیل با نرم افزار UpSafe

UpSafe یک ابزار ویندوزی عالی برای بکاپ گیری از جیمیل به شمار می آید. استفاده از آن ساده و راحت است و تقریبا خیلی سریع عملیات بکاپ گرفتن از جیمیل روی هارد دیسک شما را فراهم می کند.

یکی از ویژگی های امنیتی این ابزار این است که برنامه هرگز به اعتبار ورودی گوگل شما دسترسی ندارد با این حال، هنوز هم بکاپ گرفتن از طریق این ابزار اتوماتیک نیست! بنابراین لازم است هر چند مدت یک بار این بکاپ را شکل دهید تا مبادا دیتای از دست تان بپرد.

برای ورود به این سایت کلیک کنید

Gmvault Backup ابزاری برای بکاپ گیری از جیمیل

این ابزار یک برنامه عالی است که کاربران سیستم های ویندوز، مک، OSX یا لینوکس به راحتی می توانند از آن استفاده کنند. از امتیازات این برنامه نسبت به برنامه قبلی این است که علاوه بر این که روی سیستم عامل های مختلف پشتیبانی می شود، امکان بکاپ گیری اتوماتیک را فراهم می کند. پس دیگر لازم نیست نگران فراموش کردن و عملیات حوصله سر بر بکاپ گیری باشید چرا که خودش به طور اتوماتیک این کار را می کند.

البته بیاد داشته باشید که این برنامه اوپن سورس است و اگر بتوانید می توانید روی آن تغییراتی انجام دهید البته اگر از کد نویسی سر در بیاورید.

اگر بخواهید دیتاهای یک اکانت جیمیلی را به اکانت دیگر منتقل کنید این نرم افزار یک انتخاب عالی است. دقت کنید که هر چند که این ابزار یک رابط گرافیکی خوب دارد می توانید به راحتی با چند دستور در خط فرمان کلی کار با آن انجام دهید.

برای ورود به این سایت کلیک کنید

بکاپ گیری از جیمیل با کمک Spinbackup

Spinbackup ترکیبی از ویژگی های پشتیبان گیری مبتنی بر سرویس های کلودی و ابری و ویژگی های امنیت سایبری در کنار هم است. اگر کسب و کار شما به این موارد نیاز دارد هیچ ابزار بهتری جز Spinbackup را نمی توان به شما پیشنهاد داد.

با کمک Spinbackup می توانید علاوه بر جیمیل بلکه از گوگل درایو و اطلاعات آن نیز بکاپ تهیه کنید. تنها تفاوت این سرویس با سایر سرویس هایی که تا کنون معرفی کردیم این است که Spinbackup پولی است اما پلان های مختلفی دارد که می توانید از آن دیدن کنید.

برای استفاده از این برنامه کلیک کنید.

بکاپ گیری از جیمیل با SysTools Gmail Backup

این ابزار به شما کمک می کند تا از اطلاعات خود، نظیر جیمیل و هر ابزار دیگر گوگلی بکاپ ایجاد کنید و به موقع آن ها را بازیابی کنید. کاربران ویندوز و مک هر دو می توانند از این سرویس استفاده کنند. بسته به سیستم عامل مورد استفاده شما، پیام های شما را می توان در فرمت های مختلف ذخیره کرد. همچنین برای این که بتوانید اطلاعات پشتیبان گیری شده را دید می توانید از یک فیلتر برای جداسازی و مشاهده سریع تر استفاده کنید.

از جمله قابلیت های این سرویس این است که می توانید از آن به صورت تک کاربره و یا چند کاربره استفاده کنید و اطلاعات خود را مدیریت کنید. البته فراموش نکنید که برای استفاده از تمام قابلیت های این سرویس باید کمی پول هزینه کنید.

برای ورود به این سرویس کلیک کنید

آیا این آموزش را ضروری می دانستید؟ نظرتان را برای مان ارسال کنید

نوشته انواع روش های بکاپ گیری از جیمیل برای کاربران معمولی و حرفه ای اولین بار در گويا آی تی پدیدار شد.

پژوهشگران در پشتی جدیدی با الهام از بدافزار لورفتهی NSA ساختند

پژوهشگران حوزهی امنیت شبکه در پشتی آزمایشی جدیدی با اهداف پژوهشی طراحی کردهاند. این در پشتی به بخشی از سیستمعامل اشاره میکند که نرمافزارهای آنتیویروس از آن غافل ماندهاند.

چطور جعبه متن یا هر بخش از word را قفل کنم؟

قفل کردن تکست باکس یا جعبه متن در ورد یکی از بهترین روش ها برای محافظت از اطلاعات خاص در یک سند ورد است که به شدت می خواهیم از دستبرد و تغییر و جایگزینی عبارت ها در آن جلوگیری کنیم.

در این آموزش می خواهیم به شما یاد بدهیم تا روش های قفل کردن تکست باکس یا جعبه متن در ورد را بیاموزید و تعامل بهتر و امن تری با ورد داشته باشید.

آنچه در این آموزش بدان پرداخته ایم روی تمام بخش های ورد ( نه تنها تکست باکس ها ) قابل ایجاد است. ماحصل این آموزش مراقبت از دستبرد دیگران در محتویات فایل ورد است.

شیوه قفل کردن تکست باکس یا جعبه متن در ورد

بیایید فکر کنیم که در یک شبکه در حال کار کردن روی یک سند ورد هستیم. شما به عنوان یک نفر از اجتماعی که در حال کار کردن روی این سند هستید لازم است که از یک سری اطلاعات محافظت کنید و چیز هایی بنویسید که دیگران دستبردی به آن نزنند.

خب راه و چاره این است که به تب developer بروید و حریم امنیتی روی نوشته و باکس مورد نظر ایجاد کنید. اما به طور مرسوم متاسفانه امکان دیدن تب developer وجود ندارد. برای حل این مساله لازم است که ابتدا تب developer را فعال کنید.

شیوه فعال کردن تب developer در ورد پیش نیاز قفر کردن تکست باکس

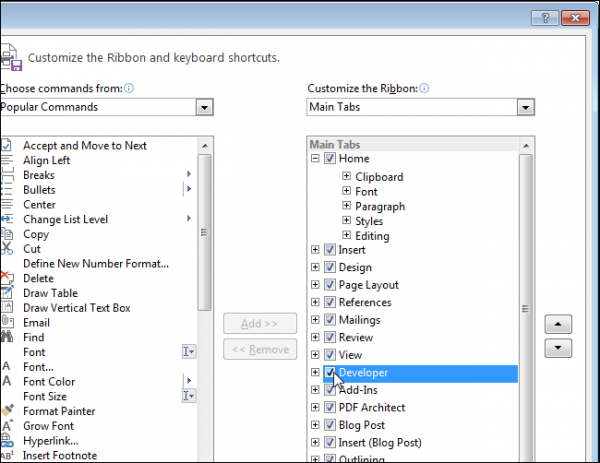

خب برای این که تب developer را فعال کنید به نوار میانی صفحه ورد مراجعه کنید و جایی که اطلاعاتی در آن نیست راست کلیک کنید تا عبارت Customize the Ribbon را مشاهده کنید. این گزینه در صفحه ای پاپ آپ نمایش داده می شود که باید آن را برای پیش برد تنظیمات انتخاب کنید:

با این حالت دیالوگ باکسی به نام Word Options باز می شود که در آن بخشی وجود دارد به نام Customize the Ribbon and keyboard shortcuts! در این قسمت می توانید نهایت شخصی سازی نوار ابزار را فراهم کنید.

نکته: اگر نمی دانید کجا را باید راست کلیک کنید تا به گزینه Customize the Ribbon دسترسی پیدا کنید کافی است که به منوی file بروید. Options را انتخاب کنید و از ساید بار سمت چپ Word Options گزینه Customize Ribbon را انتخاب کنید.

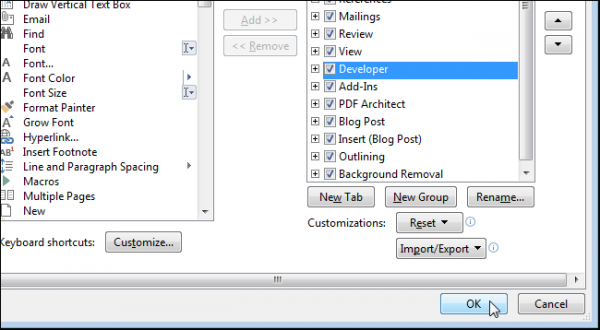

بعد از این که به موقعیت مورد نظر رسیدید، زیر گزینه Customize the Ribbon را مشاهده می کنید با یک بار کلیک روی آن منویی باز می شود که باید گزینه main انتخاب شده باشد. در زیر این قسمت Developer را پیدا کنید و تیک آن را بزنید.

بعد از این که این گزینه را انتخاب کردید روی ok کلیک کنید تا این تب به سایر تب های ورد اضافه شود.

بعد از فعال کردن این تب، به راحتی می توانید آن را در صفحه ورد مشاهده کنید. خب برویم به دنبال آموزش قفل کردن تکست باکس یا جعبه متن در ورد که پیش نیاز آن فعال کردن تب توسعه دهندگان یا تب developer است.

نحوه قفل کردن تکست باکس یا جعبه متن در ورد

بعد از این که تب مورد نظر را فعال کردید، به سندی بروید که جعبه متن یا تکست باکسی که می خواهید آن را قفل کنید در داخل آن سند وجود داشته باشد.

بعد از این که وارد سند مورد نظر شدید

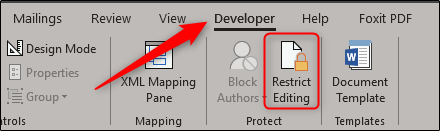

روی تب Developer کلیک کنید و بخش Protect را یافته و روی آیکونی به نام Restrict Editing کلیک کنید.

نکته: Restrict Editing در تب review نیز وجود دارد اما زمانی فعال می شود که تب developer فعال شده باشد.

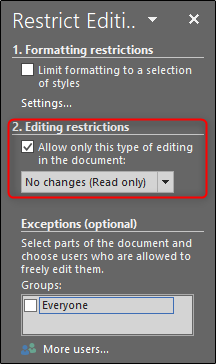

بعد از این که، روی این گزینه کلیک کردید یک جعبه محاوره ای باز می شود که در آن باید شماره ۲ و بخش Editing restrictions را پیدا کنید. در این قسمت گزینه ای وجود دارد به نام Allow only this type of editing in the document که باید آن را تیک دار کنید.

در همین قسمت یک منو بازشونده به پایین را می بینید که عبارت No changes (Read only) در ان نمایش داده می شود. این بخش از صفحه را با همین تنظیمات نگهدارید.

تا به اینجا تمام تنظیمات را برای ایجاد محدودیت روی محتوای سند ورد ایجاد کرده اید اما حالا نوبت به این می رسد که آن محتوا را انتخاب کنید که این شرط و شروط ها برایش اعمال شود. بهترین کار این است که کل سند را با کمک Ctrl+A انتخاب کنید و با کمک دکمه Ctrl سایر چیزهایی که می خواهید تغییر نکند را از مجموعه خارج کنید. اگر تنها یک باکس است که می خواهید محافظت شده بماند آن را انتخاب کنید.

وقتی که محتوا را انتخاب کردید بخش Exceptions را انتخاب کنید. در این بخش Everyone را مشاهده می کنید. اگر آن را تیک بزنید به تمام کاربران اجازه این را می دهید که هر گونه تغییری که بخواهند روی فایل و آن بخش از محتوایی که ایجاد کرده اید، لحاظ کنند.

بهترین کار این است که این گزینه را انتخاب نکنید.

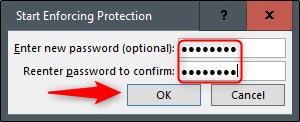

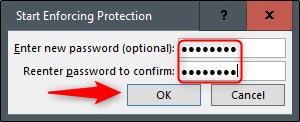

در ادامه در انتهای Restrict Editing، گزینه Yes, Start Enforcing Protection را مشاهده می کنید. این گزینه را انتخاب کنید تا عملیات محافظت شروع شود.

با انجام این کار از شما خواسته می شود تا یک پسورد برای محدودیتی که ایجاد کرده اید قرار دهید:

بعد ok را بزنید تا پسورد برای محدودیت مورد نظر ست شود.

برای این که این وضعیت را به حالت قبل برگردانید که هیچ گونه حافظتی روی آن صورت نگرفته کافی است از بخش Restrict Editing، گزینه Stop Protection را انتخاب کنید.

با این کار تمام محدودیت هایی که ایجاد کرده اید به یک باره، منقضی می شوند و هر کاربری قادر خواهد بود سند شما را ویرایش کند.

نوشته چطور جعبه متن یا هر بخش از word را قفل کنم؟ اولین بار در گويا آی تی پدیدار شد.

گام بلند گوگل برای مبارزه با تلاشهای فیشینگ از کاربران

رئیس پلیس فتا کیش:درباره بدافزار بودن تلگرام طلایی اظهارنظر نکردم

واکنش وزیر ارتباطات به حذف برخی پوستههای فارسی تلگرام

گسترش بدافزار جدید استخراج رمز ارز با بهرهگیری از بدافزار قدیمی NSA

با گذشت ۲ سال از پخش شدن بدافزار فوق طبقهبندی شدهی سازمان امنیت آمریکا، هنوز بدافزارهایی براساس آن توسعه مییابند.

جان مک آفی هویت خالق بیت کوین را افشا میکند

سازندهی آنتیویروس مکآفی قصد دارد هویت پدر بیتکوین را افشا کند و ادعا دارد بهدلیل پروندههای قضایی خود، افشای اطلاعات را به تأخیر انداخته است.