مایکروسافت اعلام کرده در هفته گذشته حملات سایبری از کشور روسیه را شناسایی کرده که ۱۵۰ سازمان دولتی و غیر دولتی را در بیش از ده کشور، عمدتا در آمریکا هدف قرار داده اند.

در گزارش مایکروسافت آمده که حداقل یک چهارم سازمان هایی که هدف قرار گرفته اند در کار توسعه بین المللی، بشردوستانه و حقوق بشر فعالیت داشتند.

مایکروسافت گفته که بسیاری از این حملات را بصورت اتوماتیک مسدود کرده و این مسئله را به مشتریان اعلام کرده است.

جزییات حمله به سرورهای ابرآروان در دیتاسنتر آسیاتک

در آخرین روزهای سال، سرورهای ابرآروان در دیتاسنتر آسیاتک مورد حمله قرار گرفت و این شرکت را مجبور به غیر فعال کردن بسیاری از سایتها و سرویسهای روی آن کرد.

مدیرعامل ابر آروان در نیمه شب روز چهارشنبه (27 اسفند) در توییتر خود از حملات گسترده به زیرساخت پردازش ابری این شرکت خبر داد و اعلام کرد که بر اساس بررسیها تا به آن زمان، حملات با هدف تخریب و حذف اطلاعات انجام شده ولی هیچگونه نشت اطلاعاتی اتفاق نیفتاده است. به گفته او برای جلوگیری از آسیب به دیتای مشتریان، به صورت موقت تمام دسترسیها به این دیتاسنتر قطع شده است.

فرایند بازیابی و رفع اختلال به وجود آمده پس از 4 روز هنوز ادامه دارد و پویا پیرحسینلو گفته است که تا ظهر شنبه ( اول فروردین) سرویس پایدار خواهد شد. همچنین به گفته مدیر روابط عمومی ابرآروان، فضای ذخیرهسازی ابری برای تمام کاربرانی که از رایانش ابری روی دیتاسنتر آسیاتک استفاده میکردند تا پایان فروردین ماه رایگان شده و در حال حاضر کاربران باید از دیتای خود نسخه پشتیبان تهیه کرده و سپس ابرک خود را مجددا راهاندازی کنند.

هستی شهریزفر، مدیر روابطعمومی ابر آروان در گفتوگو با آیتی ایران اعلام کرد حمله از دفعات پیش گستردهتر وهدفمندتر بوده و بازیابی اطلاعات ارتباطی در مراحل پایانی است و تا ساعاتی دیگر گزارش این حمله منتشر خواهد شد.

به گفته او سرویس رایانش ابری این شرکت فقط روی سرور آسیاتک با اختلال مواجه شده بود و باقی سرویسها ارتباطی بدون مشکل کار میکنند. او با توضیح بر اینکه این شرکت به محض اطلاع توانسته از وقوع حمله روی دیگر دیتاسنترها از جمله مبیننت پیشگیری کند، توضیح داد: «به این دلیل که حملات برای آسیب رساندن به اطلاعات مشتریان بود ما مجبور به قطع کل ارتباطات با این دیتاسنتر شدیم تا اطلاعات مشتریان آسیب نبیند.»

به گفته مدیر روابط عمومی ابرآروان درباره منشا این حملات حدسیات و اطلاعات اولیه وجود دارد اما هنوز جمعبندی نشده است.

واکنش کاربران آروان

آروان در حالی از برطرف شدن مشکل در ساعات آتی خبر میدهد که بسیاری از مشتریان این شرکت به روند پاسخگویی و همچنین مشکلات پیش آمده برای سرویس رایانش ابری آروان واکنش نشان دادهاند. برخی از آنها که صاحبان کسبوکار هستند اعلام کردهاند که دچار ضرر شدهاند و نتوانستهاند پاسخگوی مشتریان خود در شبهای نزدیک به سال نو باشند.

یکی از کاربران در توییتر نوشت: «سه بار قطعی (میانگین یک ساعته) سرویس IaaS آروان (آسیاتک) در طی تقریبا ۱ ماه استفاده از سرویس ابری ابرآروان! این اصلا منطقی و قابل قبول نیست! درخواست پیگیری شدید دارم!»

یکی دیگر از مشتریان این مجموعه در واکنش به این اتفاق نوشت: «فکر کن شب عید باشه،فروشگاه آنلاین داشته باشی آماده فروش بعد یهو ابرآروان قطع میشه، خوب مشتری های ما هم راست میگن دیگه خسارت میخوان. مشکل ما هم اینه که پلتفورم فروش آنلاین داریم که سرور اصلی آن روی ابرآروانه.»

کاربر دیگری نوشت: «ابرآروان جان درک میکنم در شرایط سختی هستی و داری تلاشتو میکنی ولی ما رو در شرایط سختی گذاشتی و ما هم خیلی آسیب داریم میبینیم. اینکه برای جبران این اتفاق چه تدابیری در نظر گرفته باشی در ادامه همکاری و انتخابهای آتی ما شدیدا مهمه!»

همچنین کاربر دیگری نوشت: «چقدر عجیب واقعا! منتظر یه گزارش کامل و فنی هستیم. ظاهرا باید از زیرساخت های اساسی تر باشه یعنی خوده دیتاسنتر وگرنه الان تمام سرویس هایی که زیرساختشون openstack بود به مشکل میخوردن حداقل تا جایی که من میدونم واینکه چه باگی بوده که شمام میدونستین و میتونسته به کل سرور ها نفوذ کنه! »

مستر تییستر یک کاربر اینستاگرام فعال در زمینه رستوران نیز روز جمعه بعد از آنکه در پیامی در انتقاد از کار افتادن اپلیکیشناش گفت که در اعتراض به سمت این شرکت میرود و امیدوار است اتفاقی پیش نیاید ساعاتی بعد با انتشار تصاویری از اورژانس و بیمارستان از اسیب دیدن دستش و عمل جراحی خبر داد و البته نوشت این بلا را خودش به سر خودش آورده است.

90 درصد اطلاعات بازیابی شده است

مدیرعامل ابرآروان در پاسخ به اعتراض مشتریان خود، در صفحه توییتر خود نوشت: «در خوشبینانه ترین حالت کلاستر از ظهر شنبه مجدد پایدار خواهد شد و پس از آن همکارانم به سرعت فرآیند ترمیم فایلسیستمها و تهیه نسخه پشتیبان را ادامه خواهند داد. در آستانه سال نو، اطمینان میدهم، در هیچ لحظهای از شبانهروز دست از تلاش برای پایداری وضعیت سرویس برنخواهیم داشت.»

پویا پیرحسینلو در ادامه گفت: «متاسفم که فرآیند بازیابی باعث اختلال در تعداد قابل توجهی از فایلسیستمهای مشتریان شده و میزان تیکت و تماس از ظرفیت تیم پشتیبانی ما بیشتر شده است. اطمینان میدهم تمامی همکارانم در تمام تیمهای فنی و همهی پارتنرهای آروان درحال سرعت بخشیدن به این فرآیند هستند. از صبوری شما سپاسگزاریم.»

به گفته مدیرعامل ابرآروان در حال حاضر ۹۷.۳ درصد از دادههای کلاستر ذخیرهسازی را بازیابی کردهاند، اما به دلیل یکپارچگی دادهها هنوز امکان بهرهبرداری از آن وجود ندارد.

او در ادامه دلیل ناپایداری در کلاستر را دو دلیل درخواست بسیار بالا برای بکاپ و ترمیم فایل سیستم ابرکها و اجبار فنی به افزایش منابع که منجر به Rebalance وضعیت دیسکهای کلاستر میشود، اعلام کرد.

مدیرعامل ابر آروان در توضیح حملات به سرویس ابری آنها گفت: «اختلالات ۳ روز گذشته در زیرساخت IaaS، مرتبط با این موضوع بوده است و سرویسهای CDN و DNS دارای شبکه مستقل هستند و تحت تاثیر این رخداد قرار نگرفتهاند. حدود ۹۰ درصد از اطلاعات سرورهای ابری، به کمک نسخههای پشتیبان بازیابی شده است. همزمان در حال انجام عملیات Forensics و جلوگیری از بروز مجدد مشکل به هنگام برقراری سرویس هستیم.»

به گفته پیرحسینلو ابر آروان اعلام کرد ریکاوری زیرساخت رایانش ابری مستقر در دیتاسنتر آسیاتک تمام شده و اکنون این سرویس آماده استفاده است. او با اشاره به این که پروسه پشتیبانی در حال اجراست، گفت: «مشتریان به مرور در حال بررسی سرورهایشان هستند بعضی به کمک نیروی پشتیبان ابر آروان و برخی نیز مستقل در حال راهاندازی سرورهایشان هستند.»

جزییات حمله به سرورهای ابرآروان در دیتاسنتر آسیاتک

در آخرین روزهای سال، سرورهای ابرآروان در دیتاسنتر آسیاتک مورد حمله قرار گرفت و این شرکت را مجبور به غیر فعال کردن بسیاری از سایتها و سرویسهای روی آن کرد.

مدیرعامل ابر آروان در نیمه شب روز چهارشنبه (27 اسفند) در توییتر خود از حملات گسترده به زیرساخت پردازش ابری این شرکت خبر داد و اعلام کرد که بر اساس بررسیها تا به آن زمان، حملات با هدف تخریب و حذف اطلاعات انجام شده ولی هیچگونه نشت اطلاعاتی اتفاق نیفتاده است. به گفته او برای جلوگیری از آسیب به دیتای مشتریان، به صورت موقت تمام دسترسیها به این دیتاسنتر قطع شده است.

فرایند بازیابی و رفع اختلال به وجود آمده پس از 4 روز هنوز ادامه دارد و پویا پیرحسینلو گفته است که تا ظهر شنبه ( اول فروردین) سرویس پایدار خواهد شد. همچنین به گفته مدیر روابط عمومی ابرآروان، فضای ذخیرهسازی ابری برای تمام کاربرانی که از رایانش ابری روی دیتاسنتر آسیاتک استفاده میکردند تا پایان فروردین ماه رایگان شده و در حال حاضر کاربران باید از دیتای خود نسخه پشتیبان تهیه کرده و سپس ابرک خود را مجددا راهاندازی کنند.

هستی شهریزفر، مدیر روابطعمومی ابر آروان در گفتوگو با آیتی ایران اعلام کرد حمله از دفعات پیش گستردهتر وهدفمندتر بوده و بازیابی اطلاعات ارتباطی در مراحل پایانی است و تا ساعاتی دیگر گزارش این حمله منتشر خواهد شد.

به گفته او سرویس رایانش ابری این شرکت فقط روی سرور آسیاتک با اختلال مواجه شده بود و باقی سرویسها ارتباطی بدون مشکل کار میکنند. او با توضیح بر اینکه این شرکت به محض اطلاع توانسته از وقوع حمله روی دیگر دیتاسنترها از جمله مبیننت پیشگیری کند، توضیح داد: «به این دلیل که حملات برای آسیب رساندن به اطلاعات مشتریان بود ما مجبور به قطع کل ارتباطات با این دیتاسنتر شدیم تا اطلاعات مشتریان آسیب نبیند.»

به گفته مدیر روابط عمومی ابرآروان درباره منشا این حملات حدسیات و اطلاعات اولیه وجود دارد اما هنوز جمعبندی نشده است.

واکنش کاربران آروان

آروان در حالی از برطرف شدن مشکل در ساعات آتی خبر میدهد که بسیاری از مشتریان این شرکت به روند پاسخگویی و همچنین مشکلات پیش آمده برای سرویس رایانش ابری آروان واکنش نشان دادهاند. برخی از آنها که صاحبان کسبوکار هستند اعلام کردهاند که دچار ضرر شدهاند و نتوانستهاند پاسخگوی مشتریان خود در شبهای نزدیک به سال نو باشند.

یکی از کاربران در توییتر نوشت: «سه بار قطعی (میانگین یک ساعته) سرویس IaaS آروان (آسیاتک) در طی تقریبا ۱ ماه استفاده از سرویس ابری ابرآروان! این اصلا منطقی و قابل قبول نیست! درخواست پیگیری شدید دارم!»

یکی دیگر از مشتریان این مجموعه در واکنش به این اتفاق نوشت: «فکر کن شب عید باشه،فروشگاه آنلاین داشته باشی آماده فروش بعد یهو ابرآروان قطع میشه، خوب مشتری های ما هم راست میگن دیگه خسارت میخوان. مشکل ما هم اینه که پلتفورم فروش آنلاین داریم که سرور اصلی آن روی ابرآروانه.»

کاربر دیگری نوشت: «ابرآروان جان درک میکنم در شرایط سختی هستی و داری تلاشتو میکنی ولی ما رو در شرایط سختی گذاشتی و ما هم خیلی آسیب داریم میبینیم. اینکه برای جبران این اتفاق چه تدابیری در نظر گرفته باشی در ادامه همکاری و انتخابهای آتی ما شدیدا مهمه!»

همچنین کاربر دیگری نوشت: «چقدر عجیب واقعا! منتظر یه گزارش کامل و فنی هستیم. ظاهرا باید از زیرساخت های اساسی تر باشه یعنی خوده دیتاسنتر وگرنه الان تمام سرویس هایی که زیرساختشون openstack بود به مشکل میخوردن حداقل تا جایی که من میدونم واینکه چه باگی بوده که شمام میدونستین و میتونسته به کل سرور ها نفوذ کنه! »

مستر تییستر یک کاربر اینستاگرام فعال در زمینه رستوران نیز روز جمعه بعد از آنکه در پیامی در انتقاد از کار افتادن اپلیکیشناش گفت که در اعتراض به سمت این شرکت میرود و امیدوار است اتفاقی پیش نیاید ساعاتی بعد با انتشار تصاویری از اورژانس و بیمارستان از اسیب دیدن دستش و عمل جراحی خبر داد و البته نوشت این بلا را خودش به سر خودش آورده است.

90 درصد اطلاعات بازیابی شده است

مدیرعامل ابرآروان در پاسخ به اعتراض مشتریان خود، در صفحه توییتر خود نوشت: «در خوشبینانه ترین حالت کلاستر از ظهر شنبه مجدد پایدار خواهد شد و پس از آن همکارانم به سرعت فرآیند ترمیم فایلسیستمها و تهیه نسخه پشتیبان را ادامه خواهند داد. در آستانه سال نو، اطمینان میدهم، در هیچ لحظهای از شبانهروز دست از تلاش برای پایداری وضعیت سرویس برنخواهیم داشت.»

پویا پیرحسینلو در ادامه گفت: «متاسفم که فرآیند بازیابی باعث اختلال در تعداد قابل توجهی از فایلسیستمهای مشتریان شده و میزان تیکت و تماس از ظرفیت تیم پشتیبانی ما بیشتر شده است. اطمینان میدهم تمامی همکارانم در تمام تیمهای فنی و همهی پارتنرهای آروان درحال سرعت بخشیدن به این فرآیند هستند. از صبوری شما سپاسگزاریم.»

به گفته مدیرعامل ابرآروان در حال حاضر ۹۷.۳ درصد از دادههای کلاستر ذخیرهسازی را بازیابی کردهاند، اما به دلیل یکپارچگی دادهها هنوز امکان بهرهبرداری از آن وجود ندارد.

او در ادامه دلیل ناپایداری در کلاستر را دو دلیل درخواست بسیار بالا برای بکاپ و ترمیم فایل سیستم ابرکها و اجبار فنی به افزایش منابع که منجر به Rebalance وضعیت دیسکهای کلاستر میشود، اعلام کرد.

مدیرعامل ابر آروان در توضیح حملات به سرویس ابری آنها گفت: «اختلالات ۳ روز گذشته در زیرساخت IaaS، مرتبط با این موضوع بوده است و سرویسهای CDN و DNS دارای شبکه مستقل هستند و تحت تاثیر این رخداد قرار نگرفتهاند. حدود ۹۰ درصد از اطلاعات سرورهای ابری، به کمک نسخههای پشتیبان بازیابی شده است. همزمان در حال انجام عملیات Forensics و جلوگیری از بروز مجدد مشکل به هنگام برقراری سرویس هستیم.»

به گفته پیرحسینلو ابر آروان اعلام کرد ریکاوری زیرساخت رایانش ابری مستقر در دیتاسنتر آسیاتک تمام شده و اکنون این سرویس آماده استفاده است. او با اشاره به این که پروسه پشتیبانی در حال اجراست، گفت: «مشتریان به مرور در حال بررسی سرورهایشان هستند بعضی به کمک نیروی پشتیبان ابر آروان و برخی نیز مستقل در حال راهاندازی سرورهایشان هستند.»

نوکیا: ترافیک اینترنت رو به کاهش اما حملات DDoS افزایش یافته است

ICTna- نوکیا در آخرین گزارش خود از وضعیت ترافیک اینترنت در طول شیوع ویروس کرونا اعلام کرد به نظر می رسد شبکه ها به شدت در برابر فشارهای وارده مقاومت کرده اند و ترافیک مصرفی به تدریج رو به کاهش اما حملات DDoS رو به افزایش است.

به گزارش گروه اخبار خارجی آژانس خبری فناوری اطلاعات و ارتباطات (ایستنا)، درحالی که اپراتورهای مخابراتی در این زمان با چالش های جدیدی مواجه شده اند، بخش تاریک وب هنوز هم در جستجوی حتی کوچکترین فرصت ها برای اهداف خرابکارانه خود است.

کریگ لابوویتز، مدیر ارشد فناوری نوکیا در این باره توضیح داده است: ما متوجه افزایش تدریجی حجم ترافیک DDoS در حدود 40 درصد روی شبکه شده ایم. این افزایش می تواند با رشد معنادار حملات DDoS مرتبط با بازی ها در ارتباط باشد و به بررسی های خود روی این مساله ادامه خواهیم داد.

ترافیک DDoS یک ترافیک مخرب است. ابزار جرایم سایبری است و یکی از قدیمی ترین ترفندهای قدیمی در کتاب ها است اما هنوز بخاطر موثر بودنش خیلی محبوب است و هدف آن کاهش کارآیی یا قطع کردن ارایه خدمات است.

یکی از مثال های این حملات اخیر که توسط تحقیقات و آزمایش های بیت دیفندر کشف شده است، Dark_Nexus نام دارد و هدف اصلی آن دستگاه های IoT هستند. در همین حال این کد از دسامبر 2019 تا مارس 2020 بیش از 40 به روزرسانی داشته و توسط یونانی ها نیز طراحی شده است.

نوکیا همچنین تایید کرده که رشد ترافیک در اروپا رو به کاهش و رسیدن به ثبات است چراکه ترس ها و نگرانی ها تقریبا کمتر شده است.

ترافیک اینترنت از زمان شیوع ویروس کرونا و ترغیب مردم به قرنطینه موجب افزایش 45 درصدی رشد ترافیک اینترنت در اروپا شده بود و در طول آخر هفته ها به همین عدد 20 درصد دیگر نیز افزوده می شد.

اظهارات بیژن زنگنه در خصوص ضرورت هوشیاری صنعت نفت در برابر تهدیدهای سایبری

وزیر نفت در پیامی با تبریک روز ملی آتشنشانی و ایمنی تاکید کرده که همه شرکتها و تاسیسات صنعت نفت در شرایطی که تحریمها صنعت نفت را نشانه گرفته است، در برابر تهدیدهای فیزیکی و سایبری هوشیاری کامل داشته باشند.

وزیر نفت در این پیام آورده است که رشادت آتشنشانان صنعت نفت در هفتمین روز مهرماه سال ۱۳۵۹، مقارن با نخستین روزهای دفاع مقدس، نماد درخشان پایمردی و از خودگذشتگی کارکنان خدوم و وظیفه شناسی این صنعت در حفاظت از تاسیسات است و این روحی ارزشمند در برهههای مختلف و دشوار این صنعت چه در دوران دفاع مقدس و چه پس از آن متجلی است.

زنگنه در ادامه گفته که همکاران عزیز، تحریمهای ظالمانه دشمنان در یک جنگ تمام عیار اقتصادی، صنعت نفت را که پیشران و محرک اقتصاد کشور است، نشانه گرفته و شرایطی خاص را رقم زده است. در این شرایط لازم است در همه شرکتها و تاسیسات صنعت نفت، هوشیاری کامل در برابر تهدیدهای فیزیکی و سایبری ایجاد و تمهیدات مدیریتی، فنی و عملیاتی لازم برای حفاظت از تاسیسات و سرمایههای فیزیکی، ارتقای تابآوری و پایداری در زنجیره ارزش از بالادست تا پاییندست صنعت نفت به صورت یکپارچه و باتوجه ویژه به رویکردهای پیشگیرانه ایمنی و کنترلهای دقیق عملیاتی، اتخاذ شود.

وی با تاکید بر ضرورت توجه همه شرکتها و تاسیسات تابعه صنعت نفت با سرلوحه قرار دادن مفاد شیوهنامه ابلاغی مدیریت شرایط اضطراری در صنعت نفت و رویهها و شیوهنامههای تکمیلی مرتبط، تاکید کرده که تدابیر لازم بهمنظور آمادگی کامل برای مواجهه با وضعیتهای اضطراری و به حداقل رساندن هرگونه صدمه و آسیب به کارکنان، تاسیسات و جامعه محلی را با محوریت اصلی فرماندهی واحد به کار گیرند.

زنگنه در پایان ضمن قدردانی از تلاشهای مستمر و شبانهروزی یکایک کارکنان صنعت نفت، از مدیران همه شرکتها و واحدهای صنعت نفت اعم از دولتی و غیردولتی خواسته تا با بهرهگیری از توانمندیهای ارزشمند سرمایه انسانی، تدابیر و اقدامهای لازم را برای تحقق موارد فوق بهکار گیرند.

هشدار آیکان در مورد حمله به زیرساخت اینترنت

سازمان آیکان که وظیفه مدیریت زیرساخت های مهم اینترنت را بر عهده دارد، با صدور اطلاعیه ای در مورد خطراتی که دی ان اس را تهدید می کند، هشدار داده است.

به گزارش زددی نت، بر اساس هشدار آیکان خطرات مهمی در آینده امنیت و ثبات دی ان اس را دچار مشکل می کنند و بخش های کلیدی آن ممکن است دچار مشکل شود. از همین رو ضروری است سرویس دهندگان و مالکان دی ان اس ها از دی ان اس به سیستم ایمن تر DNSSEC منتقل شوند.

DNSSEC یا Domain Name System Security Extensions افزونه ای برای پروتکل دی ان اس محسوب می شود که به مالکان اسامی دامنه در وب امکان می دهد تا سوابق و رکوردهای دی ان اس را به طور دیجیتال ثبت و امضا کنند.

رمزنگاری دی ان اس بدین شیوه دسترسی اشخاص و گروه های ثالث به دی ان اس و دستکاری آن را بدون در اختیار داشتن کلید امضای DNSSEC ناممکن می کند و لذا حمله به وب سایت ها و دستکاری ظاهر آنها با نفوذ به دی ان اس ها غیرممکن می شود.

استفاده از DNSSEC حملات هکری برای سرقت دی ان اس وب سایت ها و دستکاری ظاهر آنها را در دو ماه اخیر ناکام گذاشته و انتظار می رود بسیاری از مالکان وب سایت های اینترنتی برای مقابله با چنین مشکلی DNSSEC را به کار بگیرند.

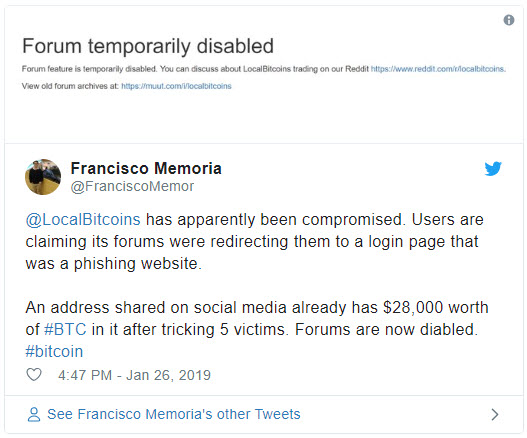

جزئیات حمله به سایت لوکال بیتکوینز و سرقت مقدار زیادی بیت کوین

کاربران سرویس معاملاتی همتا به همتای لوکال بیتکوینز (LocalBitcoins) مورد حملهی سایبری مجرمان با سبک کلاهبرداری فیشینگ قرار گرفتند. در این حادثه مقدار زیادی از بیت کوینهای کاربران به سرقت رفت.

در جریان این حمله، برخی کاربران لوکال بیتکونز به سمت یک سایت جعلی کشیده شده که در آن از آنها خواسته شده، کد احراز هویت دو مرحلهای خود را وارد کنند. سارقان از این کدها برای دسترسی به حساب کاربران استفاده کرده و بیتکوینهای آنها را ربودند.

گزارش کاربران و خدشه دار شدن اعتبار لوکال بیتکوینز

طبق یک اعلان عمومی در سایت ردیت توسط کاربری به نام u/bitcoinbabeau، اعتبار لوکال بیتکوینز به خطر افتاده و صفحهی ورودی آن، کاربران را به سمت یک سایت جعلی مشابه سایت اصلی کشانده است. بلافاصله پس از ورود به سایت جعلی، از کاربران خواسته شده تا وارد حساب کاربری خود شده و کد احراز هویت دو مرحلهای را وارد کنند.

پس از آنکه هکرها، به دادههای امنیتی مربوط به حساب کاربران دسترسی پیدا کردند، حساب آنها را از بیت کوین خالی کردند.

لوکال بیتکوینز پس از این هک موقتا سایت خود را با اعلام پیامی در صفحهی اصلی خود غیرفعال کرد.

کاربری به نام u/tefl0ncc، گزارش کرده است: من فکر میکنم اولین نفری بودم که حسابم خالی شد و ۰.۱۴ بیت کوین در حسابم داشتم. با یک کیف پول حساب مربوط به ۵ قربانی خالی شده است و این تنها یکی از آدرسهای کیف پولی است که میدانیم مربوط به مهاجمان بوده است.

یکی از کاربران ادعا کرده که ۱۱ بیت کوین از او ربوده شده است. نکتهی جالب توجه این است که در آدرس کیف پول هکر که توسط یکی از کاربران پست شده، تنها ۷.۹۵ بیت کوین در ۵ تراکنش دزدیده شده است. این تعداد بیت کوین ۲۸۰۰۰ دلار ارزش داشتند. با توجه به اینکه یکی از کاربران گزارش کرده ۱۱ بیت کوین از او ربوده شده، به نظز میرسد در این حمله چندین آدرس درگیر بودهاند.

آیا حمله به DNS انجام شده است؟

لوکال بیتکوینز در زمان نوشتن این خبر، هنوز دربارهی این موضوع اظهار نظر نکرده است اما به نظر میرسد اوضاع را تحت نظر دارد. اینکه این حمله چگونه به وقوع پیوسته هنوز مشخص نیست. با این حال به نظر میرسد، حملهای از نوع جعل سیستم دامنهی نام (DNS) بوده است. هکرها در این نوع حمله کاربران را به سمت یک نسخهی جعلی شبیهسازی شده با نسخهی اصلی میکشانند. در خصوص لوکال بیت کوینز نیز همین اتفاق افتاده و ابتدا اطلاعات امنیتی کاربران به سرقت رفته و سپس از آن برای دسترسی به حسابهای کاربری آنها استفاده شده است.

کاربران ردیت همچنین خاطرنشان کردند که هکرها از کد احراز هویت دو مرحلهای کاربران برای ربودن بیت کوینها استفاده کردهاند.

سال گذشته کیف پول مشهور اتریوم و توکنها ERC-20 مایاتر ولت (Myetherwallet) نیز مورد حملهی جعل سیستم نام دامنه (DNS) قرار گرفت که در آن کاربران به سایت جعلی هدایت شده و هکرها فرصت دسترسی به حساب آنها را پیدا کردند.

کاربران همیشه میتوانند با چک کرد URl صفحه و مشاهدهی آیکن قفل در کنار آدرس سایت از اصالت و امنیت آن اطمینان حاصل کنند.

وزیر ارتباطات: دانش دفع حملات پیچیده سایبری را به کشور های دوست ارائه میکنیم

وزیر ارتباطات و فناوری اطلاعات با اشاره به دفع حملات سایبری دشمنان شرور که قصد ضربه زدن به زندگی و آرامش مردم داشتند، گفت: دانشی که از دفاع سایبری در مقابله با این دشمنان کسب کردیم را به کشورهای دوست و همسایه منتقل می کنیم تا توان دفاع در برابر حملات اینچنینی را داشته باشند.

محمدجواد آذری جهرمی وزیر ارتباطات و فناوری اطلاعات امروز (سه شنبه) در همایش بزرگداشت هفته پدافند غیرعامل، یکی از دستاوردهای مهم وزارت ارتباطات را تکمیل شبکه سیگنال رسانی زمینی صدا وسیما اعلام کرد و گفت: صداوسیما همواره در معرض تحریم یا تهدید به تحریم قرار داشته و در مقاطعی به دلیل وابستگی پخش برنامه ها به شبکه های ماهواره ای بخش زیادی از شهروندان بخصوص مردم مناطق محروم نمی توانستند از پوشش صداوسیما استفاده کنند.

وی افزود: همچنین در رخدادهای مختلفی چون پخش مسابقات فوتبال، صداوسیما به دلیل قانون حفاظت از حق پخش خریداری شده امکان پخش ماهواره ای آنها را نداشت و مناطقی از کشور محروم از دریافت این برنامه ها بودند که پروژه سیگنال رسانی زمینی به صداوسیما با همکاری شرکت ارتباطات زیرساخت ظرف یکسال گذشته تکمیل شد و در ایام برگزاری جام جهانی نیز زیر بار رفت و امروز آماده خدمات رسانی است.

وزیر جوان کابینه دوازدهم با اشاره به حوادث غیر مترقبه سال گذشته چون زلزله های کرمان و کرمانشاه و همچنین قطعی برق در اهواز، اظهار کرد: در این رخدادها ارتباطات به عنوان ضرورت اصلی مدیریت بحران دچار اختلال شده بود که برای رفع آنها چند اقدام اساسی انجام شد که نخست رسیدگی به مشکلات اپراتورها و برخی از سایت های اصلی تلفن همراه بود.

آذری جهرمی با بیان اینکه طی یک سال گذشته سازمان تنظیم مقررات و ارتباطات رادیویی و اپراتورها اقدام به رده بندی سایت ها از نظر باطری های نگهداری و تامین منبع تغذیه کردند، توضیح داد: در اتفاق های گذشته باطری برخی از سایت ها به دلیل عدم نگهداری مناسب، امکان پایداری در طول 48 ساعت را نداشتند و در زمان وقوع زلزله ها به دلیل قطع برق شاهد قطع ارتباطات بودیم که در بازنگری هایی که انجام شد ضمن شناختن مشکلات و رفع آنها، رده بندی نیز از این بابت صورت گرفت.

عضو کابینه دولت تدبیر و امید به راه اندازی شبکه خاص ارتباطی در مواقع بحران اشاره کرد و ادامه داد: از طریق این شبکه که امروز به بهره برداری رسید امکان ارسال پیامک، صوت و مکالمه تصویری برای امدادرسانی در مواقع بحران در سراسر کشور ایجاد شده است.

وی از دیگر اقدامات انجام شده در حوزه پدافند غیرعامل را راه اندازی رینگ ارتباطات شهر تهران در کنار شبکه فیبرنوری پایتخت در یکسال گذشته خواند و افزود: اگرچه توسعه های مناسبی بخصوص در یکسال گذشته انجام شده اما سازمان فناوری اطلاعات و شرکت ارتباطات زیرساخت باید اقدام به توزیع بیشتر ترافیک در شبکه کنند چرا که به دلایل اقتصادی با تراکم ترافیک در تهران مواجه هستیم که برای افزایش پایداری و کیفیت شبکه باید این کار را انجام داد.

وزیر ارتباطات با ضروری دانستن ارایه شاخص ها در مورد وضعیت کنونی و میزان رشدی که حاصل شده، گفت: امروز در برابر بحران ها، شبکه ارتباطی کشور پایدارتر شده است و با درس گرفتن از زلزله های کرمان و کرمانشاه شاهد بودیم در اتفاق های اینچنینی که بعدا رخ داد، شبکه وضعیت قابل قبول تری پیدا کرده است.

آذری جهرمی در ادامه به رونمایی و بهره برداری از «ضد بدافزار پادوویش» در سال گذشته و در هفته پدافند غیرعامل اشاره کرد و توضیح داد: با حمایت و الزامی که در بکارگیری ضدبدافزار پادوویش در دستگاه های دولتی وجود دارد با استفاده از دانش بومی امروز لایه دفاعی در برابر حملات دشمنان محکم تر شده است و گزارشات آن از حفاظت در برابر حملات به بخش های مختلف امنیت چون مرکز ماهر ارسال می شود.

وزیر جوان دولت تدبیر و امید با اشاره به سند تبیین الزامات شبکه ملی اطلاعات و سند مرکز ملی فضای مجازی در روشن شدن تکلیف دستگاه ها و نهادهای دولتی برای حفظ امنیت، اظهار کرد: بر همین اساس ماموریت ها تقسیم شده تا نیروهای مسلح مسوول دفاع سایبری، وزارت اطلاعات مسوول حفاظت از مراکز حساس، وزارت ارتباطات مسوول حفظ امنیت دستگاه های دولتی و پلیس فتا نیز مسوول حفظ امنیت کسب و کارها و بخش خصوصی با مسوولیت هماهنگی در مرکز ملی فضای مجازی شده اند.

عضو کابینه دولت دوازدهم شئونات زندگی مردم را مرتبط با فضای مجازی دانست و تصریح کرد: امروز در دنیا با یکسری شرور مواجه هستیم که برای از کار انداختن زندگی مردم از هیچ اقدام ضد انسانی دریغ نمی کنند و به اقداماتشان در گذشته نیز افتخار می کنند و در مقابل می گویند ایران ما را تهدید سایبری کرده است.

وی با بیان اینکه تیم های دفاع سایبری از مدتی قبل این تحرکات و اقدامات را برای نفوذ به شبکه زیرساخت ارتباطی کشور رصد کرده بودند، افزود: آنها نفوذ را انجام داده بودند تا در روز مبادا عملیات خود را شروع کنند که متخصصان ما با مشاهده تحرکات و احساس آماده شدن آنها برای تحرک نهایی، اقدام به مقابله و جلوگیری کردند که مستندات آنها نیز جمع آوری شده و برای پیگیری حقوقی در مجامع بین المللی ارسال می شود.

وزیر ارتباطات اقدام اخیر آنها را وقاحت آمیز دانست چراکه حملات با آدرس IP مستقیم آنها صورت گرفته بود و خاطرنشان کرد: آنها باید بدانند که مرزهای سایبری ما بی دفاع و بی صاحب نیست و مدافعین و جوانان خوبی در کشور داریم که توانمندی و دانش قابلی توجهی برای دفاع از کشور دارند.

وزیر جوان دولت تدبیر و امید با بیان اینکه در چنین شرایطی همه دستگاه ها باید هم افزایی داشته باشند، گفت: مردم نگرانی نداشته باشند، زیرساخت شبکه ارتباطی کشور پایدار است و از دسترس خارج نمی شود.

وی با بیان اینکه جوامع بین المللی نیز نسبت به چنین اقداماتی حساسیت دارد، افزود: تصمیم گرفتیم تا دانشی که از شرارت آنها بدست آورده ایم را با کشورهای دوست و همسایه خود به اشتراک بگذاریم تا دشمن خود را بشناسند و توان دفاع از خود را داشته باشند.

عضو کابینه دولت دوازدهم این راه را سخت و دشوار توصیف کرد که نیاز به هم افزایی و هماهنگی بیشتر دستگاه ها و مراکز دارد و خاطر نشان کرد: امروز اگر گزارشی از آسیب پذیری دستگاه ها، مراکز و یا اپراتورها منتشر می شود نباید نادیده گرفته شود و برای افزایش امنیت و رفع مشکلات باید به گزارش دهنده این مشکلات جایزه نیز پرداخت شود.

شناسایی ۶۰۰ هزار حمله اینترنتی در کشور/ منشاء حملات از سوئد

مرکز ماهر از شناسایی ۶۰۰ هزار حمله به یکی از برنامه های کاربردی مدیریت پایگاه داده روی سرویسدهندههای وب، ظرف یک هفته اخیر، خبر داد که منشا این حملات از کشور سوئد است.

مرکز مدیریت امداد و هماهنگی عملیات رخدادهای رایانه ای با اعلام شناسایی ۶۰۰ هزار حمله به پورتهای مربوط به شبکه ها و دوربین های مداربسته، نسبت به محافظت از ابزارهای مدیریت پایگاه داده در سیستم های ارتباطی، تاکید کرد.

این مرکز اعلام کرد: طی هفته گذشته افزایش حملات شدیدی روی پورتهای ۸۰، ۸۰۰۰ و ۸۴۴۳ در سطح شبکه کشور مشاهده شده است. این حملات بر بستر پروتکل http و از نوع SQL Injection روی صفحه لاگین phpMyAdmin صورت پذیرفته است.

پیاچپیمایادمین (phpMyAdmin) یک برنامه کاربردی آزاد و متنباز است که به زبان پیاچپی و با هدف مدیریت پایگاههای داده مایاسکیوال (MySql) با مرورگر وب ایجاد شده است. این برنامه می تواند وظایفی مانند ایجاد تغییر یا حذف پایگاه داده، جداول، فیلدها یا ردیفها، اجرای عبارت اسکیوال یا مدیریت کاربران و دسترسیها را انجام دهد.

براساس بررسی های صورت گرفته توسط سنسورهای مرکز ماهر، طی این مدت بیش از ۶۰۰ هزارحمله ثبت شده است. از میان مهاجمین آدرس اینترنتی ۴۶.۲۴۶.۳۶.۴ بیشترین تعداد حملات شامل ۱۲۱ هزار و ۱۲۵ حمله را انجام داده است. این حملات از آدرسهای IP کشور سوئد صورت گرفته است.

جزییات حمله

تحلیل حملات ثبت شده نشان می دهد که مهاجمین با استفاده از حمله SQL Injection به دنبال اجرای تابع Sleep روی پایگاه داده متصل به سایت و همچنین صفحه phpMyAdmin بوده اند.

تابع (Sleep) در پایگاههای داده MySql مورد استفاده قرار می گیرد. اجرای این تابع دریک کوئری موجب می شود تا نخ اجرا کننده آن به خواب رفته و مسدود شود.

تعداد زیاد نخهای مسدود شده روی یک پایگاه داده، موجب از کار افتادن آن و عدم امکان ارائه سرویس به کاربران مجاز می شود.

مهاجمان به طور میانگین روی هر مقصد تعداد بسیاری از حملات را روی سه پورت ۸۰ ، ۸۰۰۰ و ۸۴۴۳ از طریق فیلد ورودی تعبیه شده در صفحات وب و با دو درخواست متنوع Get و Post ارسال کرده اند.

می توان بیان کرد که هدف از حمله از کار انداختن سرویس (DoS) پایگاه داده از MySql بوده است. حملات از نوع تزریق SQL Injection دارای تنوع بالایی بوده و امکان اجرای دستورات SQL ، توابع سمت سرور و غیره را برای مهاجمین فراهم می کند.

مرکز ماهر تاکید کرده است که به منظور پیشگیری از موفقیت در اینگونه حملات و تهدیدات مشابه، لازم است دسترسی به ابزار phpMyAdmin و ابزارهای مدیریتی مشابه تا حد امکان محدود شود و تولیدکنندگان و توسعه دهندگان وب سایتها، ورودیهای کاربر را اعتبارسنجی کنند.

حمله گسترده به روترهای میکروتیک

مرکز مدیریت امداد و هماهنگی عملیات رخدادهای رایانه ای اعلام کرد: تعداد زیادی از مسیریاب های داده اینترنتی در کشور (روترهای میکروتیک) به دلیل به روز رسانی نشدن، مورد حمله های گسترده بدافزارها قرار گرفته اند.

به گزارش روز شنبه ایرنا، روتر یا مسیریاب، دستگاهی است که دادههای اینترنتی را در شبکه مسیریابی میکند. روتر را می توان کلیدی ترین دستگاه ارتباطی در دنیا شبکه نامید که با اتصال شبکههای محلی کوچک به یکدیگر و مسیریابی بستههای اطلاعاتی، شبکه ای از شبکهها که امروزه به آن اینترنت میگوییم را شکل میدهد.

بنا بر اعلام مرکز مدیریت امداد و هماهنگی عملیات رخداد های رایانه ای کشور، به رغم هشدار پیشین این مرکز در اوایل اردیبهشت ماه امسال در خصوص آسیبپذیری گستردهی روترهای میکروتیک در سطح شبکه کشور، بسیاری از کاربران و مدیران این تجهیزات هنوز نسبت به بروزرسانی و رفع آسیبپذیری این تجهیزات اقدام نکرده اند.

مرکز ماهر اعلام کرد: رصد شبکه کشور در روزهای اخیر نشاندهنده حملات گسترده به پورت 23 (telnet) از مبداء روترهای میکروتیک آسیبپذیر آلوده شده در سطح کشور است؛ آلودگی این روترها به صورت عمده از طریق آسیبپذیری اشاره شده اخیر (آسیبپذیری پورت 8291 مربوط به سرویس winbox) صورت گرفته است.

مرکز ماهر برای حفاظت از روترهای میکروتیک، توصیه کرد در اسرع وقت بروزرسانی سیستم عامل و مسدودسازی پورتهای مدیریت تجهیز روی اینترنت اجرا شود.

بر اساس این گزارش، مشاهدات حسگرهای مرکز ماهر در شبکه کشور، در روزهای گذشته حجم حمله های ثبت شده به پورت 23(telnet) افزایش چشمگیری داشته است. براساس بررسی های انجام شده، منشاء این حمله ها به طور عمده تجهیزات اینترنت اشیا (hot) آلوده نظیر مودم های خانگی و به ویژه روترهای میکروتیک بوده و هدف آن نیز شناسایی و آلوده سازی تجهیزات مشابه است.

مرکز ماهر مهمترین راهکار پیشگیری و مقابله با این تهدید را بروزرسانی(firmware) تجهیزات و مسدودسازی دسترسی به پورت های کنترلی از جمله پورت 23و 22 اعلام کرد.