اگرچه سال هاست که کارشناسان ریلی خواهان واگذاری اپراتوری شبکه ریلی به بخش خصوصی برای ارتقای بهرهوری هستند، اما حمله اخیر سایبری به شبکه، اهمیت اجرای این راهکار را دو چندان کرد.

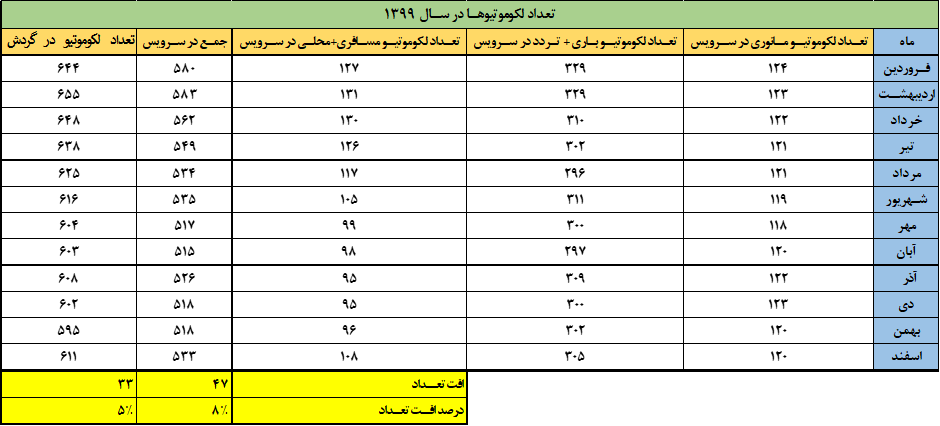

بررسی ماهنامههای آماری شرکت راه آهن جمهوری اسلامی ایران نشان میدهد که تعداد لکوموتیوهای در سرویس شبکه حمل و نقل ریلی در بازه زمانی بین فروردین تا اسفند ۱۳۹۹، نزدیک به ۸ درصد افت کرده است.

به بیان دیگر در طول این مدت ۱۲ ماهه، بالغ بر ۴۷ دستگاه لکوموتیو به ارزش جایگزینی حداقل ۴ الی ۵ هزار میلیارد تومان، از حَیّز انتفاع خارج شدهاند.

این در حالی است که جایگزینی این تعداد لکوموتیو در کشورها با چالشهای عدیدهای از جمله تحریمهای بینالمللی و یا نبود منابع اعتباری مورد نیاز مواجه است.

نکته حائز اهمیت آن است که از تعداد لکوموتیوهای موجود نیز به درستی و به میزان بهینه استفاده نمیشود؛ به بیان دیگر در حالی که میزان استفاده از لکوموتیوهای موجود حتی به اندازه نرمالهای جهانی نبوده است، این میزان از خرابی و از رده خارج شدن کشندههای ریلی در شبکه اتفاق افتاده است.

راه آهن به اندازه یک سوم تعهداتش عمل میکند

علی رغم تعهد راه آهن به عنوان مالک بیش از ۷۰ درصد از کشندههای ریلی موجود و بهره بردار اصلی شبکه ریلی کشور، که در زمان خصوصی سازی واگنهای باری متعهد به سیر روزانه ۳۰۰ کیلومتری واگنهای انتقال یافته به بخش خصوصی شده بود، هم اکنون میانگین سیر روزانه این واگنها در حدود ۱۱۰-۱۲۰ کیلومتر در روز است که نشان دهنده شکاف عمیق وضع موجود بهره برداری و وضع مطلوب آن است.

در چنین شرایطی، راه آهن به جای آنکه بتواند در سال بالغ بر ۱۰۰ میلیارد تن-کیلومتر حمل بار ریلی انجام دهد، صرفاً در بهترین رکورد خود توانست ۳۳ تا ۳۴ میلیارد تن حمل بار انجام دهد.

بنابراین موضوع نظام مدیریت و بهره برداری از شبکه حمل و نقل ریلی و هم چنین بهره برداری از ناوگان و آلات نقلیه ریلی باید به طور ویژه مورد اهتمام قرار گیرد.

شکل نگرفتن اقتصاد ریل در سایه بهرهوری پایین شبکه ریلی

پایین بودن نرخ بهرهوری شبکه حمل و نقل ریلی سبب شده است تا علاوه بر آنکه اقتصاد حمل و نقل ریلی شکل نگرفته و شرکتهای خصوصی مالک واگن نیز متضرر شوند، بلکه حتی خود راه آهن هم به عنوان یک شرکت درآمد-هزینهای نتوانسته است به سودآوری لازم برسد و برای پوشش هزینههای خود و توسعه شبکه نیازمند استفاده از منابع بودجههای عمومی کشور است.

این در حالی است که اصلاح ساختار مدیریت و بهره برداری از شبکه ریلی کشور میتواند ریل را به جایگاه اصلی خود در اقتصاد به عنوان یکی از پیشرانهای توسعه کشور بازگرداند و سرمایه گذاری در این حوزه را برای بخشهای غیردولتی و مردمی جذاب و اقتصادی کند.

کارشناسان بر این باورند که یکی از راهکارهای حل مشکلات فعلی راه آهن، رجوع به قانون خصوصی سازی و تکمیل اجرای این قانون با رعایت الزامات و پیش شرطهایی است.

کارشناس ریلی: قانون اجازه واگذاری اپراتوری شبکه به بخش خصوصی را میدهد

در همین رابطه محمدجواد شاهجویی، کارشناس اقتصاد حمل و نقل ریلی در گفتگو با خبرنگار مهر گفت: طبق آئین نامه اجرایی تعیین سهم بهینه بخشهای دولتی و غیردولتی در فعالیتهای راه و راه آهن، دولت میتواند تا سقف صد درصد از فعالیتهایی چون مدیریت ترافیک و بهره برداری از شبکه خطوط ریلی، مالکیت انواع واگنهای مسافری و خدماتی مربوط و راهبری قطارهای مسافری، مالکیت انواع لکوموتیو و خودکشندهها و بهره برداری از آنها و همچنین مالکیت انواع واگنهای باری و راهبری قطارهای باری را به بخش غیردولتی واگذار کند.

بهره برداری میتواند بدون انتقال مالکیت به بخش غیر دولتی تفویض شود

شاهجویی تاکید کرد: البته در ماده ۹ این آئین نامه تصریح شده است که ۱۰۰ درصد مالکیت خطوط اصلی راه آهن شامل خطوط موجود، در حال ساخت و آنچه که در آینده ساخته میشود و همچنین مالکیت ناوگان و ماشین آلات ریلی در اختیار دولت بوده و قابل انتقال به بخش غیردولتی نیست. در عین حال امکان فعالیت، احداث و سرمایه گذاری بخش غیردولتی در خطوط اصلی راه آهن وجود دارد و این بخش میتواند با رعایت ضوابط مربوط از این خطوط بهره برداری کند.

این کارشناس اقتصادی در خصوص راهکار حل معضلات راه آهن گفت: بنابراین، یکی از بهترین راهکارهای حل مشکل پایین بودن نرخ بهرهوری شبکه ریلی ایران، اعطای مجوز بهره برداری از شبکه خطوط ریلی به بخش خصوصی، بدون انتقال مالکیت آن است. اعطای مجوزهای انتقال اپراتوری محورهای ریلی به بخش خصوصی مشروط بر عملکرد میتواند علاوه بر حل مشکل عدم استفاده بهینه از شبکه ریلی، دست شرکت راه آهن را در ایفای نقش اساسی خود که نقش تنظیمگری است، بازتر کند.

حمله سایبری اخیر؛ نشان دهنده اهمیت واگذاری اپراتوری شبکه به بخش خصوصی

وی با اشاره به حمله سایبری اخیر به شبکه راه آهن اظهار کرد: معتقدم که شبکه ارتباطی شرکت راه آهن نباید طوری طراحی شده باشد که به امنیت آن بتوان خللی وارد کرد. لایههای امنیتی شبکه راه آهن میتواند در دو سطح برنامهریزی شود در یکی از این سطوح که مربوط به سیر و حرکت قطارهاست باید ذیل شبکه اطلاعات ملی (اینترانت) انجام شود تا حملات سایبری نتواند بر آن تأثیر بگذارد.

کارشناس صنعت ریلی تأکید کرد: در حمله سایبری اخیر به شبکه شرکت راه آهن، گراف سیستمی راه آهن از کار افتاده و گراف دستی به هر ناحیه از شرکت راه آهن واگذار شده است؛ این اتفاق سبب شده تا نواحی راه آهن با هم هماهنگ نبوده و در شبکه اختلال ایجاد شده است؛ قطارها نیز به موقع مقصد نمیرسند و زمان رسیدن آنها غیر قابل پیش بینی است.

ناحیهای کردن راه آهن، ناکارآمد است

وی بیان کرد: ساختار فعلی راه آهن که ناحیهای کردن آن است، ناکارآمد بوده و در مدیریت شبکه بهره برداری راه آهن، یک برنامهریزی اشتباه است بنابراین راهکاری که برای اپراتوری شبکه ریلی مبنی بر خصوصی کردن آن همواره از سوی کارشناسان مطرح میشود، این ساختار اشتباه را اصلاح میکند؛ اگر هم موضوع ایمنی هر ناحیه یا منطقه مطرح شود، خود شرکتهای خصوصی میتوانند ورود کرده و با سیستمهای قویتر و محصولات به روز تر از نظر امنیتی، مشکل ایمنی آن منطقه را برطرف کنند.