مرکز مدیریت افتا با اعلام اینکه سیستم های نرم افزاری برنامه ریزی منابع سازمانی (SAP ) هدف مهاجمان سایبری قرار گرفته اند، هشدار داد که این ناامنی امکان سرقت داده های حساس را فراهم می کند.

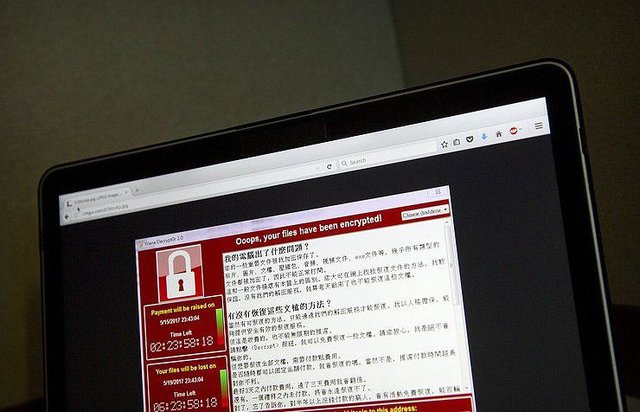

به گزارش مرکز مدیریت راهبردی افتا، اجرا نکردن اصلاحیههای برنامههای SAP ، این برنامهها را هدف مهاجمان سایبری قرار داده و در برخی از این حملات، دسترسی کامل به برنامههای ناامن SAP برقرار شده، کنترلهای معمول امنیتی بیاثر شده و در نهایت امکان سرقت دادههای حساس، انجام کلاهبرداریهای مالی و حتی توزیع باجافزار فراهم شده است.

شرکت Onapsis نسبت به حمله مهاجمان به نسخ آسیبپذیر برنامههای با عملکرد حیاتی SAP (سیستمهای برنامه ریزی منابع سازمانی) هشدار داده است و در بازه ژوئن ۲۰۲۰ تا مارس ۲۰۲۱ این شرکت، ۱۵۰۰ حمله را در نزدیک به ۲۰ کشور رصد کرده که ۳۰۰ مورد از آنها منجر به هک برنامههای SAP شده است.

نکته قابل توجه اینکه به دلیل ماهیت بسیاری از برنامهها با عملکرد حیاتی SAP، در این حملات کمتر نیازی به گسترش دامنه حمله از طریق Lateral Movement خواهد بود و استخراج دادههای با ارزش سازمان بهسادگی برای مهاجمان میسر میشود.

در گزارش مشترک شرکتهای Onapsis و SAP از مشتریان خواسته شده است تا اصلاحیههای برنامههای SAP را اعمال کرده و وضعیت، تنظیمات و پیکربندیهای امنیتی آنها را بررسی و ارزیابی کنند.

برخی مشتریان SAP در حالی همچنان از نسخ آسیبپذیر SAP استفاده میکنند که سالهاست اصلاحیههای امنیتی برای آنان منتشر شده است، بهخصوص آنکه در مواردی این برنامهها روی اینترنت نیز در دسترس قرار گرفتهاند و عملاً به درگاهی برای دستیابی به اطلاعات سازمان تبدیل شدهاند.

کارشناسان مرکز مدیریت راهبردی افتا از متخصصان IT زیرساختها خواستهاند تا در اسرع وقت ریسک تمامی برنامهها در بستر SAP را ارزیابی کرده و بهسرعت اصلاحیههای امنیتی روی آنها را اعمال و پیکربندیها را امن کنند.

لازم است تا مدیران و متخصصان IT زیر ساختها، مورد حمله قرار گرفتن برنامههای آسیبپذیر SAP و آنهایی که بهموقع اصلاحیه روی آنها اعمال نشده است را به سرعت ارزیابی کنند و ارزیابی برنامههای SAP که روی اینترنت در دسترس قرار گرفتهاند را در اولویت قرار دهند.

برای جلوگیری از دسترسی مهاجمان سایبری لازم است تا فوراً برنامههای SAP از لحاظ پیکربندیهای نادرست و یا وجود کاربران غیرمجاز با دسترسی بالا بازبینی شده و برنامههای در معرض ریسک از لحاظ هک شدن ارزیابی شوند.

کارشناسان افتا از متخصصان و مدیران IT زیرساختها خواستهاند تا در صورتی که برنامههای SAP در معرض حمله قرار گرفتهاند و مقاوم سازی آنها در آیندهای نزدیک فراهم نیست، کنترلهای جایگزین را اعمال و اجرای هر گونه فعالیت بالقوه تهدیدآمیز را بهطور فعال و مستمر رصد کنند.