چرا گوگل درباره Google.com به ما هشدار میدهد؟

شرکت موتور جستجوی گوگل در هفته جاری تعداد زیادی از سایتها را با استفاده از ابزار وبگردی ایمن خود خطرناک نامید. اگر اخبار منتشر شده در تاریخ ۱۹ آوریل در خبرگزاریهای سرشناس فناوری را مرور کنید، احتمالا در همه آنها یک خبر مشترک با این عنوان را خواهید یافت: “ابزار وبگردی ایمن گوگل گزارش داده است که Google.com بهطور جزئی خطرناک است.”

این کشف با واکنشهای فراوانی مواجه شد و بسیاری از کاربران با انتشار توئیتها و پستهای مرتبط در وبلاگ خود، نسبت به این موضوع واکنش نشان دادند. اما در واقع معنی این هشدار چیست؟

هدف این ابزار این است که به کاربران در مواجهه با موارد خطرناک مانند بدافزار یا حملات فیشینگ هشدار بدهد. این نکته را به یاد داشته باشید که ممکن است برخی از مدیران وبسایتها بهدنبال راهی برای سرقت اطلاعات محرمانه شما باشند و در مقابل نیز وب سایتهایی هستند که با رعایت موازین اخلاقی به کاربران خود خدمات متنوعی را ارایه میکنند اما در برخی موارد به خطر میافتند؛ بنابراین هشیاری کاربران قدم اول برای حفظ اطلاعات خصوصی آنها خواهد بود. ابزار وبگردی ایمن گوگل یک سرفصل شفاف و روشن برای مراجعه به وبسایتهای خاص را در اختیار کاربران قرار میدهد.

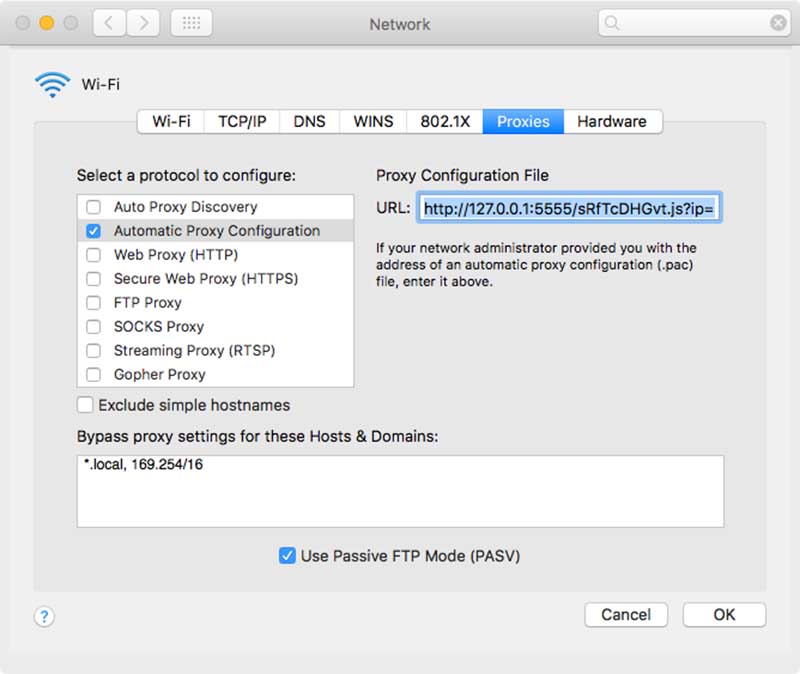

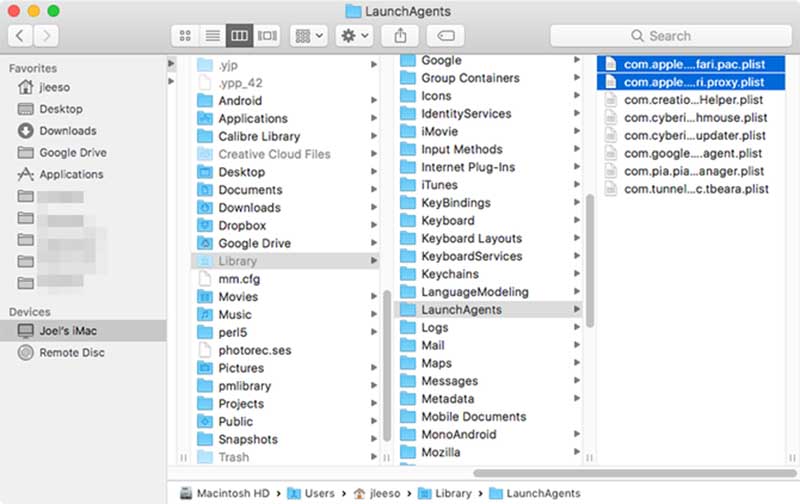

لازم است بدانید؛ هشدارها برای Google.com عمدتا به چگونگی عملکرد وبسایتهایی اشاره میکند که حاوی صفحاتی هستند که میتوانند بدافزارهایی را روی رایانه شما نصب کنند و یا شما را به سایتهای پرخطر هدایت نمایند.

از سوی دیگر واقعیت این ست که گوگل تجارتهای متنوعی را با محتوای تولید شده توسط کاربران و اطلاعات آنها انجام میدهد و عدم هوشیاری کاربران میتواند صدمات جبرانناپذیری را برای آنها به همراه داشته باشد.

اخیرا نویسنده مشهور به نام شان مایکل کرنر (Sean Michael Kerner)، عملکرد گوگل را حتی در ابتدای فعالیت خود صادقانه دانست! اما مهم این است که به یاد داشته باشید هدف واقعی ابزار وبگردی ایمن گوگل این است که در مورد لینکهای خطرناک به کاربران هشدار دهد. این کمپانی همچنین مشاورههای اصلی خود را بهصورت جزئی برای وبسایتهای خطرناک ارایه کرده بنابراین اصلا جای نگرانی نیست.

جالب است بدانید؛ پس از هشدار گوگل در خصوص وبسایتهای خطرناک، هماکنون این موتور جستجو به حالت عادی بازگشته و در ابزار وبگردی ایمن، خطرناک نیست؛ اما هنوز هم هشدارها در مورد پتانسیل نرمافزارهای مخرب و تغییر مسیر به وبسایتهای خطرناک وجود دارد. با این حال، به نظر میرسد گوگل تصمیمات جدیتری را برای مقابله با وبسایتهای سودجو در پیش خواهد گرفت.

نوشته چرا گوگل درباره Google.com به ما هشدار میدهد؟ اولین بار در پدیدار شد.