شناسایی بیش از ۸۰ مورد آلودگی به بدافزار در دو هفته گذشته

بیشترین فراوانی رخدادهای رایانهای در هفته آخر بهمن و هفته اول اسفند، مربوط به آلودگی به بدافزار و بات بوده است که بیشتر از ۸۰ مورد را شامل میشود.

گزارشی از ۲۶۹ مورد خدمت ارائهشده توسط مرکز ماهر در هفته آخر بهمن و هفته اول اسفند (۲۱ بهمن الی ۵ اسفند ماه ۱۳۹۹) در گرافهای زیر قابل مشاهده است. خدمات ارائهشده شامل فراوانی و نوع رخدادهای رسیدگیشده توسط مرکز، بخشهای دریافتکننده این خدمات و نحوه مطلع شدن مرکز از این رخدادها است.

طبق این اطلاعات، بیشترین فراوانی رخداد به ترتیب مربوط به آلودگی به بدافزار و بات، فیشینگ سایتهای خارجی، فیشینگ سایتهای داخلی، شناسایی آسیبپذیری، دیفیس سایت، درخواست مشاوره، باجافزار، گزارشهای خبری، درخواست ارزیابی، منع سرویس داخلی و افشای اطلاعات بوده است.

نحوه مطلع شدن مرکز ماهر از رخداد نیز در نمودار زیر آمده که نشان میدهد بیشترین آمار از طریق مراجع بینالمللی به این مرکز رسیده است.

بیشترین اطلاعرسانی از طریق منابع داخلی به ترتیب از کارشناسان مرکز ماهر، سامانه تله بدافزار، سامانه دانا، گزارش آپاها، سامانه هوشیار، سامانه بینا، گزارش مردمی، گزارش نهادهای حاکمیتی و افزونه ضدفیشینگ رسیده است.

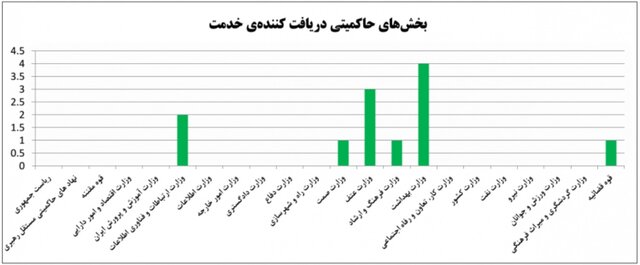

همچنین بخشهای دریافتکننده خدمات از مرکز ماهر شامل اپراتورها، بخش خصوصی، دستگاههای حاکمیتی و بانکها و موسسات مالی میشود که تعداد دریافت این خدمات در نمودار زیر آمده است.

در نمودار بخشهای حاکمیتی دریافتکننده خدمات از مرکز ماهر هم وزارت بهداشت درصدر و به دنبال آن وزارت عتف، وزارت ارتباطات و فناوری اطلاعات، وزارت صمت، وزارت فرهنگ و ارشاد و قوه قضاییه قرار دارد.

با توجه به اهمیت پاسخگویی به رخدادهای فضای تبادل اطلاعات و ایجاد مراکز پاسخگویی به حوادث فضای مجازی که در اکثر کشورها تحت عنوان مراکز CERT انجامشده است، مرکز ماهر بهعنوان CERT ملی ایران در سال ١٣٨٧ ایجاد و در سطح ملی فعالیت گستردهای را برای پیشگیری و مقابله با حوادث فضای تبادل اطلاعات به عهده دارد.

این مرکز در حوزه فعالیتهای امداد و واکنشی موظف به رسیدگی فوری به حوادث فضای مجازی بر اساس درخواست سازمانها است. همچنین در حوزه فعالیتهای پیشگیرانه نیز این مرکز وظیفه دارد تا به ارائه هشدارها، اعلانات، مخاطرات و ضعفهای سامانهها در سطح ملی و انتشار بستههای راهنما برای مقاومسازی سامانهها بپردازد.