دهها ایمیل وزارت خزانهداری آمریکا هک شدند

دهها ایمیل وزارت خزانهداری آمریکا هک شدند

ریدایرکتها به مزایده گذاشته میشوند!

ادعای حمله سایبری ایران به شبکه آبرسانی رژیم صهیونیستی

هک حساب توییتری برخی از چهرههای سرشناس برای کلاهبرداری

توییتر: هکرها با فریب کارکنان ما به حسابهای مشهور رخنه کردند

هوش مصنوعی حملات هکری صوتی را ناکام میگذارد

کلاهبرداری تلفنی Wangiri یا “تک زنگ” چیست و چگونه با آن مقابله کنیم؟!

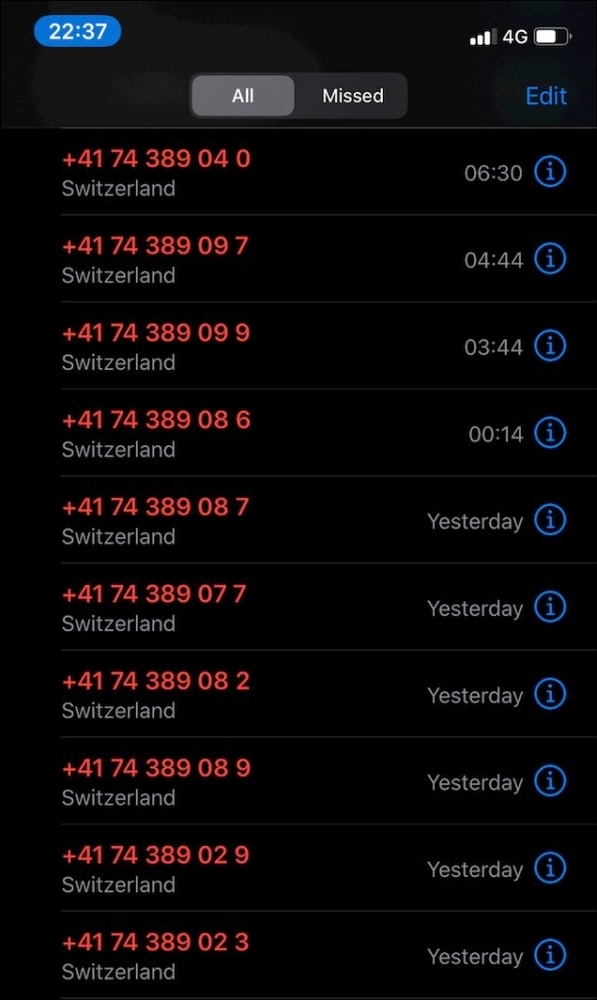

آیا این روزها شمارههای ناشناس به گوشیتان زنگ میزنند؟ حق دارید که تعجب کنید یا برایتان دلهرهآور باشد. آن تماسها از سراسر دنیا هستند — کشورهایی که تاکنون یک بار هم به آنجا سفر نکردهاید و تماسی نگرفتهاید. در طول روز با شمارههای متفاوتی روبهرو میشوید، که برای چند ثانیه به شما زنگ میزنند و سپس قطع میکنند. اگر حتی لحظهای از روی خشم، کنجکاوی، دلسوزی، شک و تردید، تحریک به پاسخ دادن یا زنگ زدن به آنان شدید، بهتر است که از تصمیم خود منصرف شوید، و از پیش بدانید که آنان شیادانی بیش نیستند، و این یک کلاهبرداری تلفنی است — در غیر این صورت، پاسخ دادن به آن تماس برایتان گران تمام شود.

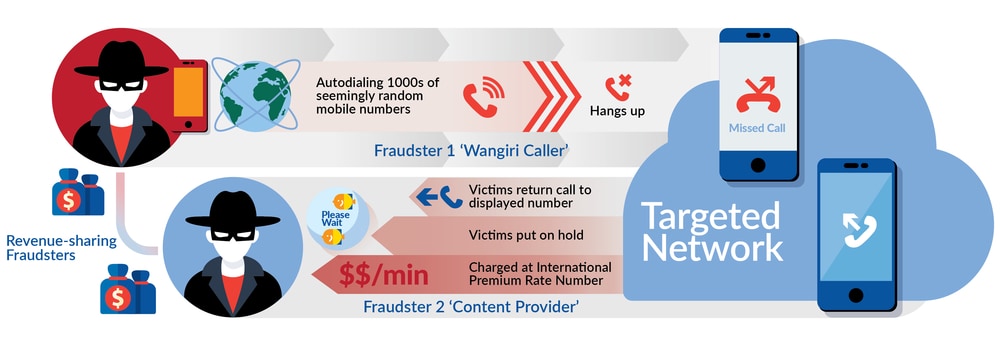

این روش از کلاهبرداری تلفنی را وانگیری نامیدهاند، که برای تاثیرگذاری، به حس کنجکاوی ذاتی انسان تکیه میکند.

بسیاری از مردم به طور طبیعی به تماسهای از دست رفته خود پاسخ میدهند — حتی اگر یک تماس ناشناخته و مشکوک “بینالمللی” باشد — و همانطور که طبیعت هر کلاهبرداری تلفنی، دسیسه کردن و ایجاد فشار عصبی روی مردم است، اگر مراقب و پیگیر نباشید، این کار به مرور با تماسهای پیدرپی در طول روز و هفته، تاثیر ستمگرانهاش را بر شما خواهد گذاشت.

چه میشود اگر در دام کلاهبرداری تلفنی وانگیری گرفتار شوید؟ فراموش نکنید که تماسهایی که دریافت میکنید، همگی با شمارههای ویژهای گرفته میشوند که برای سرویسهای خاصی ارایه شدهاند، بنابراین هزینه پاسخگویی یا تماس شما با آنان از هر خطی که باشد، بسیار گرانتر از معمول برایتان حساب میشود.

اگر به آنان پاسخ دهید، خوراک اولیه را به آنان دادهاید — ولی بدتر این است که پشت خط در انتظار پاسخ بمانید; انتظار نکشید، انسانی به شما پاسخ نخواهد داد — آن تماسها توسط رباتهای کامپیوتری گرفته شدهاند، که فقط به شنیدن صدای بوق، موسیقی، و پیامهای گمراهکننده وادارتان میکنند. هرچه بیشتر پشت خط بمانید، هزینه بیشتری برایتان آب میخورد، و آنان نیز پول بیشتری به جیب میزنند.

این کار به کمک روشهای مهندسی اجتماعی و روانشناسی صورت میگیرد. برخی از قربانیان گزارش دادهاند که پشت خط به آنان گفته شد که برنده جایزهای شدهاند — که به طور معمول پول بوده است — و برای دستیابی به آن، حاضر بودند که پشت خط انتظار بکشند — ولی جایزهای درکار نبود.

برخی از شیادان، از صبر و تحمل قربانیان سواستفاده کرده، و با پخش یک موسیقی آرامشبخش، تلاش بر نگهداری آنان پشت خط میکنند، که هرچه طولانیتر باشد، پول ناپاک بیشتری به دست میآورند.

از کجا آغاز شد

کلاهبرداری تلفنی وانگیری از ژاپن آغاز شد، و در حقیقت یک واژه ژاپنی بوده که به معنی “تک زنگ” است. همانطور که از نامش پیداست، این یک کلاهبرداری تلفنی “بینالمللی” به حساب میآید، که از قربانیان سراسر جهان تاکنون خوراک و رشد کرده است.

هشدارهایی از طرف “رسانههای دنیا” به مردم درباره وانگیری داده شد، ولی شوربختانه تعداد اندکی آن را جدی گرفتند، و تعدادی ناخواسته گرفتار شدند.

تماسهای دریافتی میتواند از هر مکانی باشد — از قاره آمریکا گرفته، تا اروپا و آسیا — ولی اگر پشت یکی از همین خطها، ناآگاهانه به گفتگو با شخصی پرداختید که به فارسی صحبت میکرد، هرگز این اطمینان را به خود ندهید که آن فرد یک ایرانی است، یا در حوزه تمدنی ایران (کشورهای منطقه) وجود دارد — او میتواند در هر جایی وجود داشته باشد.

بنابراین، گول زبان و نوع گفتار شیادان را نخورید. شاید او با شما بگوید و بخندد، ولی وقتی که به قبض یا شارژ تلفن خود نگاهی انداختید، اگر گریه نکنید، بیگمان لبخند نخواهید زد.

امروز، دشمنان در پوشش بهترین دوستانی که تابحال نداشتهاید ظاهر میشوند. اگر از کلاهبرداری تلفنی وانگیری ترسی ندارید، حداقل آن را جدی بگیرید.

چگونه از خود محافظت کنید

راهی جز خودداری کردن از پاسخ دادن به تماسهای ناشناسی که از جانب افراد جامعهگریختهای گرفته میشوند، وجود ندارد — مخصوصا وقتی که یک تماس “بینالمللی” باشد.

سرشماره و شماره تماسهای گرفتهشده را مورد بررسی قرار دهید — اگر داخلی نبودند، پاسخ ندهید.

بیدلیل نیست که شخصی با تماسهای پیدرپی قصد صحبت کردن با شما را دارد، ولی پیش از آنکه دلیل شیادان را بدانید، از خود بپرسید که به طور اساسی چه ربطی میان من و آن شماره ناشناس وجود دارد؟ آیا از پاسخ ندادن به آن پشیمان خواهم شد؟ آیا از پاسخ دادن به آن نفعی خواهم برد؟

پیش از آنکه با رویدادی روبهرو شوید، مسائل مربوط به خود و آن رویداد را با یکدیگر بسنجید; ممکن است شما کسی باشید که دائم در حال برقرار کردن ارتباط “بینالمللی” با دیگران است، پس میطلبد که در پاسخگویی، بیش از کسی که تاکنون در زندگی خود تماس “بینالمللی” نداشته است، مراقب باشید.

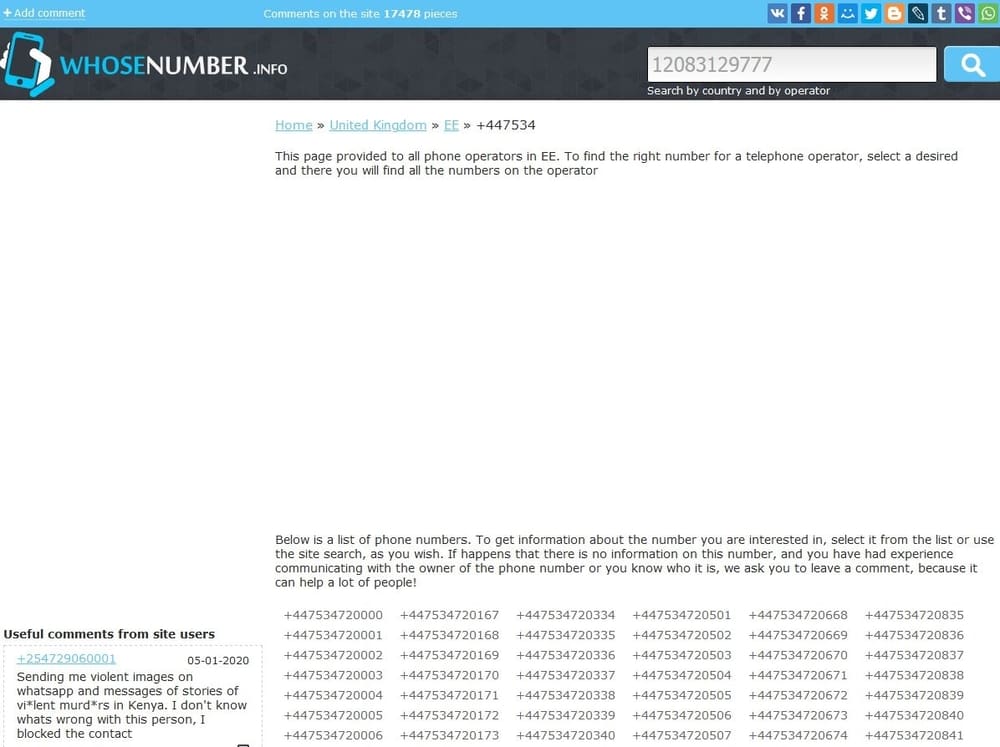

اگر با تماس مشکوکی مواجه شدید، شماره آن را بدون متون اضافه در اینترنت جستجو کنید، تا اگر اشخاص دیگری همانند شما از دریافت چنین شمارهای ابراز نظر کردهاند و در چنین وضعیتی هستند، آنان را بیابید، تا شاید در تصحیح اینکه یک کلاهبرداری تلفنی در کار است، کمک شایانی به شما باشد.

همچنان میتوانید شمارهها را در وبسایتهای مربوطه مورد پیگیری قرار دهید; برای مثال، اگر شماره ۴۴۷۵۳۴۷۲۰۳۳۸+ را در whosenumber.info جستجو کنید، متوجه خواهید شد که آن خط متعلق به کشور انگلیس است.

ولی چیز دیگری هم وجود دارد; بسیاری از کاربران گزارش دادهاند که تصاویری با محتوای زشت و غیراخلاقی از جانب شمارههای ناشناس در پیامرسانهایی به مانند واتسپ دریافت میکنند — آن محتوا میتواند در راستای تبلیغ برای برخی از فرقهها باشد، میتواند در راستای تحریک افراد ضعیف باشد، میتواند هر چیز بد دیگری باشد.

به محض رویارویی با آنان، شماره فرستنده را مسدود (Block) و گزارش (Report) کنید، و سپس به پلیس فتا اطلاع دهید.

اگر خود را در معرض دریافت پشتسرهم شمارههای ناشناس دیدید، تغییر خط تلفن شاید یک راه خلاصی باشد، ولی به طور قطعی برایتان گران تمام میشود، از آنجایی که بسیاری از دوستان، همکاران، خانواده، و افراد، ارتباط خود با شما را به طور موقت از دست خواهند داد، و باید تلاش کنید تا آنان را از خط جدید خود آگاه کنید، جدا از پولی که باید بابت آن بپردازید.

ولی برای برخی، گذشتن از یک شماره، بسیار دردسرساز خواهد بود; به شمارههایی که در بخش “تماس با ما” وبسایتها، و آنانی که در تبلیغات گوناگون وجود دارند و بابتشان هزینهها پرداخت شده، فکر کنید — اگر صاحبان آنها نیز به مانند دیگران گرفتار تماسهای مزاحمتآمیز کلاهبرداران شوند، کاری بس سختتر در پیش دارند، و تغییر شماره بسیار به ضررشان تمام میشود.

چگونه به اطلاعات شما دست یافتند

اگر برایتان جای سوال است که چطور شیادان به شماره شما دست یافتهاند، باید بدانید که وقتی در وبسایت یا اپلیکیشنی شماره خود را به هر منظور وارد میکنید و در اختیار سرویسدهنده قرار میدهید، فرصتطلبان به روشهای قانونی یا غیرقانونی اقدام به دریافت یا دزدیدن پایگاههای داده سایتها میکنند، که حاوی همه اطلاعات کاربران از جمله شماره تلفن آنان میباشند — بلایی که همیشه بر سر ایمیلهای کاربران آمده است.

طی سالهای گذشته، به دلیل بیکفایتی و بیمسئولیتی بسیاری از ارائهدهندگان در حفظ مسائل امنیتی سیستمی، میلیونها تن از افراد گوناگون دنیا، با نشت اطلاعات حساس خود در اینترنت روبهرو شدند.

در اوایل امسال، شاهد آن بودیم که افرادی به صورت غیرمجاز به پایگاه داده شرکتی به نام People Data Labs دسترسی پیدا کردند، که حاوی بیش از ۱.۲ میلیارد سابقه اطلاعاتی کاربران به مانند ایمیلها، شماره تامین اجتماعی، و شماره تماسها بود.

همچنان وبسایتهایی وجود دارند که با گرفتن ایمیل یا شمارهتلفن شما، به جستجوی اطلاعات شما میپردازند و در صورت نشت یا عدم نشت آنان در اینترنت، در پیامی به شما اطلاع میدهند — حتی به آنان نیز اعتماد نکنید.

تحت هر شرایطی که باشد، به وبسایتهای خارجی، و وبسایتهای ناشناخته داخلی اعتماد نکنید.

میتوانید از اوپراتور خود بخواهید که همه تماسهای “بینالمللی” را مسدود کند تا مشکل ریشهکن شود.

ممکن است گوشیتان قابلیتی برای خنثیسازی همه تماسهای ناشناخته در خود داشته باشد، که میتوانید از آن استفاده کنید.

چه کنید اگر در دام آنان گرفتار شدید

اگر به یکی از تماسهای وانگیری پاسخ دادید و پشت خط انتظار کشیدید، پیشنهاد میکنیم که با اوپراتور خود تماس بگیرید و این موضوع را با آنان در میان بگذارید تا شاید مبلغ کسرشده از حساب، یا افزودهشده به قبض ماهانه را نادیده بگیرند.

اگر در یکی از تماسهای دریافتی یا محتوایی که به واسطه پیامرسانها به شما فرستاده شدند، تهدید شدید یا احساس تهدید شدن کردید، به پلیس فتا گزارش دهید تا به طور قطعی و جدی موضوع را پیگیری کند.

جمعبندی

عدم دقت شما در رویارویی با چنین مسائل، و گزارش ندادن مشکلتان به نهادهای مربوطه، نه تنها خودتان را گرفتار میکند، بلکه شیادان را قدمی به پیروزی نزدیک میکند.

پیش از آنکه کار به مرحله بروز مشکل برسد، مراقب باشید که ایمیل، شمارهتلفن، اطلاعات کاربری، اطلاعات شهروندی، و هر چیز مهم دیگری را به دست افراد و وبسایتهای ناشناخته و بیربط نسپارید.

در وبسایتهایی که نمیشناسید، هرگز ثبتنام نکنید. برای مرورگر اینترنت خود رمزعبور بگذارید و اطلاعات درون کوکیها را روزی یک بار پاک کنید، از نرمافزارهای غیر رسمی در کامپیوتر و گوشی خود استفاده نکنید، اطلاعات حسابهای کاربری خود را هرگز در کامنتها (و حتی پیامهای خصوصی) برای دیگران فاش نکنید.

اینها کمترین اقداماتی هستند که باید از جانب شما انجام بگیرند، و باقی ماجرا به دوش سرویسدهندگان است که وظیفه دارند تا از اطلاعات شما به خوبی پاسداری کنند.

نوشته کلاهبرداری تلفنی Wangiri یا “تک زنگ” چیست و چگونه با آن مقابله کنیم؟! اولین بار در اخبار تکنولوژی و فناوری پدیدار شد.