ویندوز در هر زمانی که هر یک از پارتیشنها در رایانه شما کمتر از ۲۰۰ مگابایت فضای خالی داشته باشد، هشدار Low Disk Space، را نمایش میدهد. در ادامه این مطلب قصد داریم تا نحوه غیرفعال کردن این هشدار را بهخصوص در زمانی که نمیتوانید فضای موردنظر را خالی کنید آموزش دهیم؛ با ما همراه باشید.

آنچه باید بدانید

اگر این هشدار در مورد درایو سیستم شما باشد، باید به آن توجه کرده و فضای بیشتری را آزاد کنید. بنابراین اگر این درایو هیچگونه فضای خالی نداشته باشد عملکرد سیستم شما قطعا مطلوب نخواهد بود. در این وضعیت شما حتما به فضای آزاد احتیاج دارید، اگرچه هیچکس نمیتواند بگوید این فضا دقیقا چقدر است. همچنین بسیاری از برنامههای کاربردی بهدرستی اجرا نمیشوند و در صورتیکه درایو شما کاملا پر باشد قطعا کرش خواهند کرد. به هر حال، اگر شما این هشدار را مشاهده میکنید، میتوان گفت تقریبا هیچ فضای خالی ندارید و احتمالا باید برخی از آنها را آزاد کنید. از سوی دیگر ممکن است در بعضی موارد، این هشدار را در مورد سایر درایوهای غیرسیستمی نیز مشاهده کنید.

اگر یک درایو داده کامل داشته باشید و نگران بروز مشکلات احتمالی نباشید و یا اینکه فقط نمیخواهید این هشدار را مشاهده کنید، بهراحتی و با استفاده از یک ترفند ساده میتوانید این اعلانها را غیرفعال کنید.

غیرفعال کردن هشدار Low Disk Space با ویرایش رجیستری

شما میتوانید این هشدار را با تغییر تنظیمات در رجیستری ویندوز غیرفعال کنید. این یک تغییر گسترده سیستم است، بنابراین ویندوز بعد از اعمال تغییرات، به شما درباره فضای دیسک کم در هر یک از درایوهای شما هشدار نخواهد داد. هک رجیستری زیر در ویندوز ۷، ویندوز ۸ و ویندوز ۱۰ بهراحتی کار میکند.

نکته: قطعا میدانید که ویرایشگر رجیستری یک ابزار قدرتمند است بنابراین سواستفاده از آن میتواند سیستم شما را ناپایدار یا حتی غیرقابل استفاده کند. این یک هک بسیار ساده است و تا زمانی که این دستورالعملها را اعمال نکنید، هیچ مشکلی نخواهید داشت.

تذکر: اگر قبلا هرگز با این ابزار کار نکردهاید، قبل از اینکه شروع به کار کنید، درباره نحوه استفاده از ویرایشگر رجیستری مطالعه کنید و حتما قبل از اعمال تغییرات در رجیستری یک نسخه پشتیبان از آن تهیه کنید.

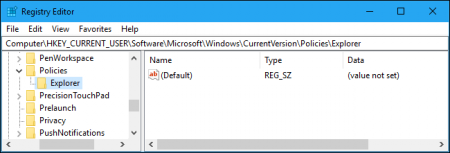

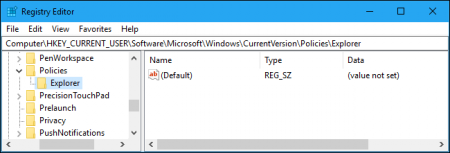

برای شروع، باید ویرایشگر رجیستری را از منوی Start و با تایپ کردن عبارت regedit در کادر جستجو و فشار دادن دکمه Enter باز کنید. بر روی دکمه Yes کلیک کنید تا اجازه ویرایشگر رجیستری برای تغییر در رایانه به شما نشان داده شود.

برای حرکت میان کلیدهای زیرمجموعه از نوار کناری سمت چپ در پنجره ویرایشگر رجیستری استفاده کنید. اگر شما از ویندوز ۱۰ استفاده میکنید، میتوانید کلید زیر را در نوار آدرس ویرایشگر رجیستری کپی و جایگذاری کنید.

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer

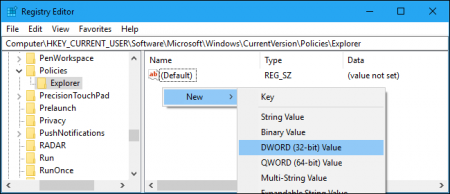

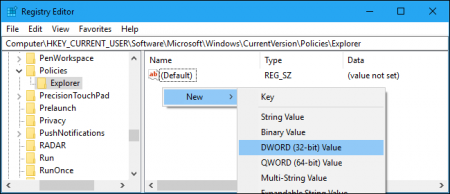

با انتخاب کلید Key Policy در پنل سمت چپ، روی قسمت خالی سمت راست کلیک راست کرده و مسیر زیر را دنبال کنید:

New > DWORD (32-bit) Value

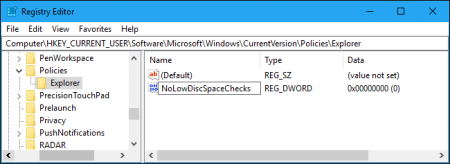

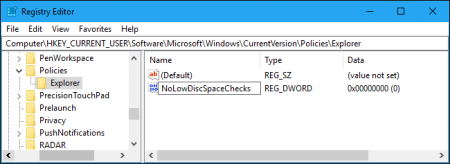

حال نام Value NoLowDiscSpaceChecks را برای آن انتخاب کنید.

نکته: از نظر فنی باید به جای “Disk” عبارت “Disc,” علامت گذاری شود، اما قوانین نگارشی مایکروسافت برای ورود به این رجیستری لازم است.

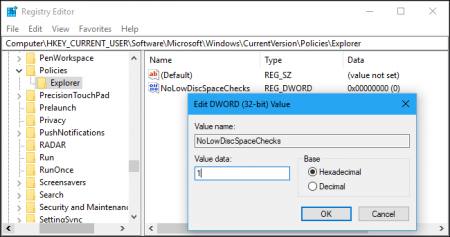

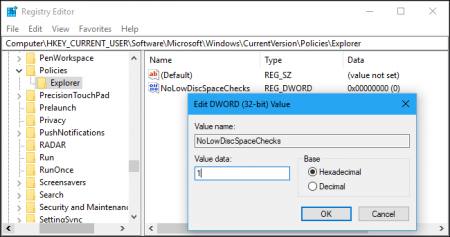

روی NoLowDiscSpaceChecks که قبلا فقط آن را ایجاد کردید دوبار کلیک کنید و در کادر Value Data مقدار ۱ را وارد کرده و سپس روی دکمه OK کلیک کنید.

اکنون میتوانید پنجره ویرایشگر رجیستری را ببندید. برای اعمال تغییرات و مشاهده آنها لازم است کامپیوترتان را ریاستارت کنید. همچنین اگر میخواهید هشدار Low Disk Space را مجددا فعال کنید، به این مکان در رجیستری بازگردید، روی مقدار NoLowDiscSpaceChecks راست کلیک کرده و گزینه Delete را انتخاب کنید تا بهصورت کامل حذف شود. بعد از این کار باید کامپیوترتان را مجددا راهاندازی کنید.

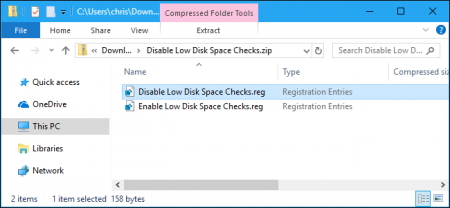

دانلود فایل هک رجیستری

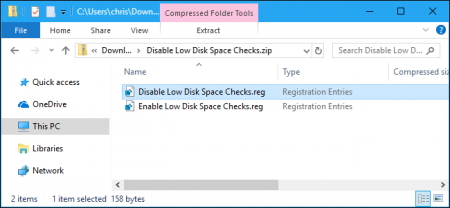

اگر نمیخواهید خودتان رجیستری را ویرایش کنید، در ادامه این مطلب برخی هکهای رجیستری قابل دانلود را قرار دادهایم که میتوانید از آن استفاده کنید. یکی از هکها هشدار موردنظر را غیرفعال میکند و هک دوم آن را دوباره فعال میکند. هر دو در فایل زیر گنجانده شدهاند، کافی است به دلخواه روی یکی از آنها کلیک کرده و استفاده کنید.

Disable Low Disk Space Checks Hacks

شما باید پس از اجرای هر یک از فایلهای بالا، کامپیوتر خود را مجددا راهاندازی کنید تا تغییرات موردنظر اعمال شوند. این فایل هکها فقط مقادیر مشابهی که در بالا به آنها اشاره کردیم را تغییر میدهند. فایل “Disable Low Disk Space Checks”، گزینه NoLowDiscSpaceChecks را به رجیستری اضافه میکند و مقدار ۱ را به آن میدهد؛ همچنین فایل “Enable Low Disc Space Checks” مقدار قبلی را از رجیستری شما پاک میکند.

فایلهایی با فرمت فایل .reg، در واقع فقط فایلهای متنی خاص قالببندی شده هستند. شما میتوانید هر گونه فایل .reg را با کلیک راست روی آن و انتخاب گزینه Edit بررسی کرده و مشاهده کنید که دقیقا چگونه کار میکند. ضمن اینکه هر کسی میتواند فایلهای هک رجیستری مختص خود را طراحی کند.

نوشته نحوه غیرفعال کردن هشدار Low Disk Space در ویندوز اولین بار در پدیدار شد.